Первое место в конкурсе занял Антон Севостьянов с актуальным руководством по защите от шифровальщиков. Антон работает системным администратором и обучает пользователей информационным технологиям. Больше видеоуроков можно найти на его сайте .

Сегодня

стали популярным инструментом киберпреступников. С их помощью злоумышленники вымогают деньги у компаний и обычных пользователей. За разблокировку личных файлов пользователи могут отдать десятки тысяч рублей, а

владельцы бизнеса

- миллионы (например, если заблокированной окажется база 1С).

В руководстве я предлагаю несколько способов защиты от шифровальщиков, которые помогут максимально обезопасить ваши данные.

Антивирусная защита

Среди всех средств защиты на первом месте стоит антивирус (я пользуюсь ESET NOD32). Вирусные базы данных автоматически обновляются несколько раз в день без участия пользователя, но нужно следить и за актуальностью самой программы. Помимо обновления антивирусных баз разработчики регулярно добавляют в свои продукты современные средства защиты от вирусов.

Одним из таких средств является облачный сервис ESET LiveGrid®, который может блокировать вирус раньше, чем он будет занесен в антивирусную базу. Система ESET «на лету» анализирует информацию о подозрительной программе и определяет ее репутацию. В случае возникновения подозрений на вирус все процессы программы будут заблокированы.

Проверить, включена ли функция ESET LiveGrid® можно следующим образом: ESET NOD32 - Дополнительные настройки - Служебные программы - ESET LiveGrid® - Включить систему репутации ESET LiveGrid®.

Оценить эффективность ESET LiveGrid® можно на сайте , предназначенном для тестирования работы любых антивирусных продуктов. Переходим по ссылке Security Features Check (Проверка функций защиты) - Feature Settings Check for Desktop Solutions (Проверка функций защиты для персональных компьютеров) или Feature Settings Check for Android based Solutions (Проверка функций защиты для устройств на Android) - Test if your cloud protection is enabled (Проверить, включена ли у вас облачная защита). Далее нам предлагается скачать тестовый файл, и, если антивирус среагировал на него, - защита активна, если нет - нужно разбираться, в чем дело.

Обновление операционной системы и программных продуктов

Злоумышленники часто используют известные уязвимости в программном обеспечении в надежде на то, что пользователи еще не успели установить последние обновления. В первую очередь это касается операционной системы Windows, поэтому следует проверить и, при необходимости, активировать автоматические обновления ОС (Пуск - Панель управления - Центр обновления Windows - Настройка параметров - Выбираем способ загрузки и установки обновлений).

Отключение службы шифрования

Эти три революционных тома теперь собраны в этой уникальной работе. Что вы найдете в каждом из трех томов этой коллекции. Шнайер рассматривает именно то, что криптография может сделать для технических и деловых сообществ. «Практическая криптография»: это идеальное руководство для инженеров, системных инженеров и технологических специалистов, которые хотят научиться интегрировать криптографию в продукт. Эта книга создает связь между криптографией как теорией и применяемой в реальном мире.

Эта энциклопедия предоставляет читателям полный обзор современной криптографии.

. Рожденный с революционным изобретением Александра Грэма Белла, считающегося изобретателем телефона, в середине двадцатого века телефонная система уже превратилась во что-то необыкновенное, холст машин на передний край технологии и человеческие операторы, объединившие миллионы людей, что никогда не было возможным раньше.

В Windows предусмотрена специальная служба шифрования данных; если не пользуетесь ей регулярно, лучше ее отключить - некоторые модификации шифровальщиков могут использовать эту функцию в своих целях. Для отключения службы шифрования нужно выполнить следующие действия: Пуск - Панель управления - Администрирование - Службы - Шифрованная файловая система (EFS) и перезагрузить систему.

Обратите внимание, что если вы применяли шифрование для защиты каких-либо файлов или папок, то следует снять галочки в соответствующих чекбоксах (ПКМ - Свойства - Атрибуты - Дополнительно - Шифровать содержимое для защиты данных). Иначе после отключения службы шифрования, вы не сможете получить доступ к этим файлам. Узнать, какие файлы были зашифрованы, очень просто - они будут выделены зеленым цветом.

Ограниченное использование программ

Для повышения уровня безопасности можно заблокировать запуск любых программ, которые не соответствуют заданным нами требованиям. По умолчанию такие настройки установлены только для папок Windows и Program Files.

Настроить локальную групповую политику можно так: Выполнить - gpedit - Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Политики ограниченного использования программ - ПКМ - Создать политику ограниченного использования программ.

Давайте создадим правило, запрещающее запуск программ из каких-либо мест за исключением разрешенных (Дополнительные правила - ПКМ - Создать правило для пути - Путь: *, т.е. любой путь - Уровень безопасности: Запрещено).

В окне «Назначенные типы файлов» указаны расширения, которые будут блокироваться при попытке запуска. Советую добавить сюда расширение.js - java script и удалить.ink, чтобы можно было запускать программы с помощью ярлыков.

На эффективную настройку может уйти определенное время, но результат определенно этого стоит.

Использование учетной записи обычного пользователя

Но у сети был дефект, эквивалентный миллиардам долларов, и как только люди открыли его, все изменилось навсегда. «Взрыв телефона» рассказывает нам историю впервые.

Эта книга является первой, которая собирает основную информацию о использовании Китаем доктрины кибервойны в целях пропаганды ее гегемонии, собственных национальных интересов и навязывания ее политической, военной и экономической власти других народов.

Угроза китайской кибервойны больше не может быть проигнорирована. Это явная опасность для всех, и ее последствия будут экономически, социально и культурно драматичными для целевых стран. «Подумайте, как программист».

Реальная проблема программирования заключается не в том, чтобы выучить язык, а в том, чтобы научиться решать проблемы творчески, чтобы иметь возможность создавать что-то новаторское. Каждая глава посвящена другой концепции программирования, такой как классы, указатели, а также рекурсивные алгоритмы.

Работать с учетной записи администратора не рекомендуется даже продвинутым пользователям. Ограничение прав учетной записи позволит минимизировать урон при случайном заражении (Включить учетную запись администратора - Задать пароль - Лишить текущего пользователя административных прав - Добавить в группу пользователи).

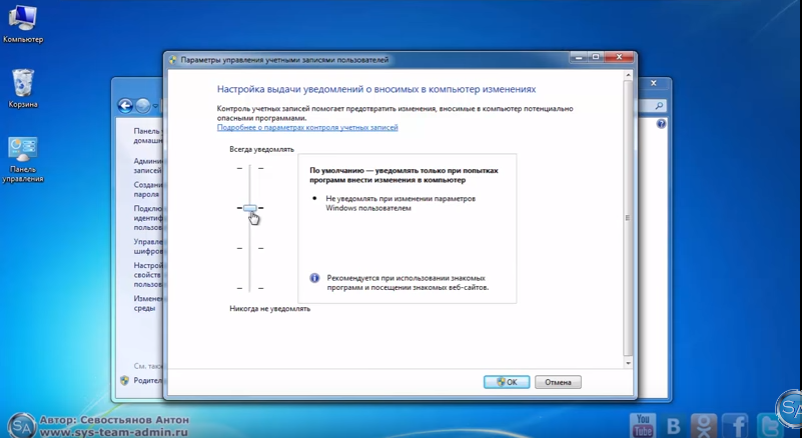

Для выполнения действий с правами администратора в Windows предусмотрен специальный инструмент - «Контроль учетных записей», который запросит пароль для выполнения той или иной операции. Проверить настройки можно здесь: Пуск - Панель управления - Учетные записи пользователей - Изменение параметров контроля учетных записей - По умолчанию - Уведомлять только при попытках внести изменения в компьютер.

Контрольные точки восстановления системы

Иногда вирусам все равно удается преодолеть все уровни защиты. В этом случае у вас должна быть возможность откатиться на раннее состояние системы. Настроить автоматическое создание контрольных точек можно так: Мой компьютер - ПКМ - Свойства - Защита системы - Параметры защиты.

По умолчанию при установке операционной системы защита включена только для системного диска, однако шифровальщик затронет содержимое всех разделов на вашем ПК. Для восстановления файлов стандартными средствами или программой Shadow Explorer следует включить защиту для всех дисков. Контрольные точки займут некоторый объем памяти, однако они могут спасти ваши данные в случае заражения.

Резервное копирование

Я настоятельно рекомендую регулярно делать самой важной информации. Эта мера поможет не только защититься от вирусов, но послужит страховкой на случай выхода жесткого диска из строя. Обязательно делайте копии данных и сохраняйте их на внешних носителях или в облачных хранилищах.

Надеюсь, руководство будет для вас полезным и поможет защитить личне данные (и деньги!) от злоумышленников.

Вы также найдете открытые упражнения, которые будут проверять ваши знания. Жертвы могут расшифровать два бесплатных файла с помощью онлайн-сервиса. Также возможно удалить файлы или получить иммунизацию. Мы также показываем некоторые методы, чтобы попытаться расшифровать файлы. Этот документ содержит встроенные макросы, которые запускаются в фоновом режиме, когда пользователь открывает документ. Эта программа может обнаруживать процессы шифрования и останавливать ее, чтобы предотвратить потерю файлов.

Альтернативный инструмент удаления

Нет конца платить выкуп, потому что нет гарантии, что вы получите ключ, но вы поместите свою идентификационную информацию Банка под угрозу. Антивирусные провайдеры и отдельные лица создают бесплатный дешифратор для некоторых криптолокеров. Чтобы попытаться удалить их, вы можете сделать следующее. Чтобы восстановить выбранный файл и заменить существующий, нажмите кнопку «Восстановить». Запустите его, и вы увидите список экранов всех дисков и даты создания моментального снимка. Выберите версию файла, который вы хотите восстановить, и нажмите кнопку «Восстановить».

- Щелкните правой кнопкой мыши зараженный файл и выберите «Свойства».

- Выберите вкладку «Предыдущие версии».

- Выберите конкретную версию файла и нажмите «Копировать».

- Если в списке нет элемента, выберите альтернативный метод.

- Выберите устройство и дату, из которой вы хотите восстановить.

- Щелкните правой кнопкой мыши имя папки и выберите «Экспорт».

- Если в списке есть другие даты, выберите альтернативный метод.

- Щелкните правой кнопкой мыши зашифрованный файл и выберите «Предыдущие версии».

Севостьянов Антон

победитель конкурса

Вирусы шифровальщики — давно известный тип угрозы. Они появились примерно в одно время с смс-банерами, и плотно засели с последними, в топ-рейтинге вирусов-вымогателей.

Идеальным решением было бы удалить эту цепочку, а затем восстановить данные из резервной копии. Обратите внимание, что выплата выкупа, когда эта ступень будет запрашивать ее, будет равна отправке денег киберпреступникам, вы будете поддерживать их злонамеренные бизнес-модели, и нет никакой гарантии, что файлы будут дешифрованы.

Чтобы ваш компьютер не заражался такими ленточными инфекциями, пользователи должны быть очень осторожны при открытии своих писем. Что случилось с вашими файлами? Это означает, что структура и данные в ваших файлах были бесповоротно изменены, вы не сможете работать с ними, читать их или видеть их, это то же самое, что потерять их навсегда, но с наша помощь, вы можете восстановить их.

Модель монетизации вируса-вымогателя проста: он блокирует часть информации или компьютер пользователя целиком, а за возвращение доступа к данным требует отправить смс, электронные деньги или пополнить баланс мобильного номера через терминал.

В случае с вирусом шифрующим файлы, всё очевидно — для расшифровки файлов нужно заплатить определенную сумму. Причем, за последние несколько лет эти вирусы изменили подход к своим жертвам. Если раньше они распространялись по классическим схемам через варезы, порно сайты, подмену выдачи и массовые спам-рассылки, при этом заражая компьютеры рядовых пользователей, то сейчас рассылка писем идет адресно, вручную, с почтовых ящиков на «нормальных» доменах — mail.ru, gmail и т.д. А заражать пытаются юридических лиц, где под шифры попадают базы данных и договора.

Все ваши файлы были зашифрованы открытым ключом, который был перенесен на ваш компьютер через Интернет. К сожалению, если вы не предпримете необходимые меры в течение указанного времени, условия для получения закрытого ключа будут изменены. Если вы действительно заботитесь о своих данных, мы предлагаем вам не тратить драгоценное время на поиск решений, потому что их не существует.

Для получения более конкретных инструкций, пожалуйста, посетите свою личную домашнюю страницу, вот несколько разных адресов, указывающих на вашу страницу. Если по какой-либо причине адреса недоступны, выполните следующие действия. После успешной установки запустите браузер и дождитесь инициализации. Следуйте инструкциям на этом сайте.

Т.е. атаки из количества переросли в качество. На одной из фирм автору довелось столкнуться с шифровальщиком.hardended который пришел в почте с резюме. Заражение произошло сразу же после открытия файла кадровиками, фирма как раз подыскивала персонал и никаких подозрений файл не вызвал. Это был docx с вложенным в него AdobeReader.exe:)

Самое интересное, что никакие эвристические и проактивные сенсоры антивируса Касперского не сработали. Еще день или 2 после заражения, вирус не определялся dr.web-ом и nod32

Текст, представленный в зараженных письмах. Важная информация о доставке. Служба расшифровки Ваши файлы зашифрованы. Вы должны зарегистрироваться на стенде Биткойна. Купите биткойны. Хотя покупать бит-углы еще нелегко, с каждым днем это становится проще. Введите идентификатор транзакции и выберите сумму.

Следуя этому руководству по удалению, вы сможете удалить это программное обеспечение со своего компьютера, однако затронутые файлы останутся зашифрованными. Это инструмент для обнаружения вредоносного ПО. Вы должны приобрести полную версию для удаления инфекций.

Так как быть с такими угрозами? Неужели антивирус бесполезен?

Время антивирусов, работающих только по сигнатурам, уходит .

G Data TotalProtection 2015 — лучшая защита от шифровальщиков

со встроенным модулем резервного копирования. Нажимайте и покупайте .

Нажмите кнопку «Устранение неполадок», затем нажмите кнопку «Дополнительные параметры». начать. Нажмите 5, чтобы запустить сетевой сбой в командной строке. В выберите вариант нажмите «Устранение неполадок», затем выберите «Дополнительные параметры». В меню «Дополнительные параметры» выберите «Параметры запуска»и нажмите кнопку «Перезапустить».

Это перезапустит операционную систему в сетевом безопасном режиме. Запустите свой интернет-браузер и загрузите законную программу-шпион. Обновите антишпионское программное обеспечение и запустите полное сканирование системы. Удалите все записи, которые он обнаруживает. Бесплатный сканер проверяет, заражен ли ваш компьютер.

Для всех пострадавших от действий шифровальщика — промокод со скидкой на покупку G DATA — GDTP2015 . Просто введите этот промокод при оформлении заказа.

Вирусы вымогатели в очередной раз доказали несостоятельность антивирусных программ. Смс-баннеры, в свое время беспрепятсвенно «сливались» пользователям в папку temp и просто запускались на весь рабочий стол и перехватывали нажатие всех служебных комбинаций с клавиатуры.

Если вы не можете загрузить свой компьютер в безопасном сетевом режиме, попробуйте выполнить восстановление системы. В открывшемся окне нажмите «Далее». В открывшемся окне нажмите «Да». Этот метод эффективен только в том случае, если в зараженной операционной системе включено восстановление системы.

Чтобы восстановить файл, щелкните правой кнопкой мыши файл, откройте «Свойства» и выберите вкладку предыдущих версий. Если в выбранном файле была точка восстановления, выберите его и нажмите кнопку «Восстановить». Если вы не можете загрузить свой компьютер в сетевом режиме, вам необходимо перезагрузить компьютер с помощью горячего резерва. Некоторые варианты программного обеспечения выкупа отключают безопасный режим, что усложняет его удаление. Для этого шага вам понадобится доступ к другому компьютеру.

Антивирусник в это время замечательно работал:) Касперский, как и в штатном режиме, выводил свою надпись «Protected by Kaspersky LAB».

Баннер — не хитроумный зловред как руткиты, а простая программа, которая изменяет 2 ключа в реестре и перехватывает ввод с клавиатуры.

Вирусы, которые шифруют файлы, вышли на новый уровень мошенничества. Это снова обычная программа, которая не внедряется в код операционной системы, не подменяет системных файлов, не считывает области оперативной памяти других программ.

Вирус, вредоносные программы, шпионское ПО Как много путаницы!

«Наверное, у меня есть вирус!» Сколько раз моя работа, но даже те, кто только что начал общаться с коллегой или другом офиса, вы слышали это предложение? Слишком много, так как многие из них мало знают об этом предмете. Сколько людей действительно знает разницу между вирусом, вредоносным программным обеспечением, шпионским ПО или угрозой угона? Многие из нас живут вместе, полагая, что объявление, которое иногда открывается на их собственном экране, возможно, является особенностью недавно приобретенного телефона.

Она просто запускается на короткое время, генерирует открытый и закрытый ключи, шифрует файлы и отправляет закрытый ключ злоумышленнику. На компьютере жертвы остается кучка зашифрованных данных и файл с контактами хакеров для дальнейшей оплаты.

Резонно задуматься: «А зачем тогда нужен антивирус, если он способен находить только известные ему вредоносные программы?

Компьютерная безопасность и «небольшие инвестиции»

Они не могут понять, что все те данные, которые имеют фундаментальное значение для них для работы, могут быть потеряны через мгновение. К сожалению, многие из них могут количественно оценивать свою работу только во время выставления счета клиенту, но не зная, что инструмент, который они использовали для создания или архивирования, на самом деле является реальной единицей, поскольку он иногда содержит десятки лет работы, они представляют собой реальную ценность, из которых очень мало.

Действительно, антивирусная программа необходима — она защитит от всех известных угроз. Однако многие новые виды вредоносного кода ей не по зубам. Чтобы защититься от вирусов шифровальщиков, нужно принимать меры, одного антивируса здесь недостаточно. И скажу сразу: «Если у вас уже зашифрованы файлы, вы попали. Легко их вернуть не получится».

Без возможности его восстановить. В то время вы знаете, что первое, что приходит на ум? Одним из самых серьезных преступлений является похищение людей. Человек похищен, и его выкуп требует его освобождения. Что это связано с компьютерной безопасностью?

Что случилось? Криптовирус - это ответ! Но как насчет похищения? К сожалению, из этого типа вируса единственным способом защитить себя является профилактика. В большинстве случаев они распространяются почтовыми вложениями, затем они запускают сеть и некоторые рыбы в конце. Программное обеспечение быстро устанавливается и начинает работать.

:

Не забывайте про антивирус

Резервное копирование важных информационных систем и данных каждому сервису — свой выделенный сервер.

Резервное копирование важных данных .

:

Что делать с самим вирусом ?

Самостоятельные действия с зашифрованными файлами

Опыт общения с техподдержкой антивируса, чего ждать ?

Обращение в полицию

Позаботиться о мерах предосторожности в дальнейшем (см предыдущий раздел).

Если ничего не помогло, может стоить заплатить ?

Если вы еще не стали жертвой вируса-шифровальщика:

*Наличие антивирусного ПО на компьютере с последними обновлениями.

Скажем прямо: «Антивирусы хреново справляются с новыми видами шифровальщиков, зато отлично борются с известными угрозами». Так что наличие антивируса на рабочей станции необходимо. Если жертвы уже есть, вы хотя бы избежите эпидемии. Какой антивирус выбрать — решать вам.

Как только работа будет закончена, она будет удалена из системы, и ее немного будет делать, потому что для разблокировки файлов требуется ключ дешифрования. Таким образом, либо вы связываетесь с «похитителями» данных, либо смотрите на поддержку в других источниках, таких как дома программного обеспечения, которые поддерживают, и кто в некоторых случаях также преуспевает в расшифровке ключа или осуждении всего этого на почтовую полицию. Случаи будут все больше и больше в ближайшие месяцы и годы, потому что это почти определенный способ «обездвижить» жертву, а затем заставить ее вернуться к стене.

По опыту — Касперский «ест» больше памяти и процессорного времени, а для ноутбучных жестких дисков с оборотами 5200 — это катастрофа (нередко с задержками чтения сектора в 500 мс..) Нод32- быстрый, но мало что ловит. Можете купить антивирус GDATA — оптимальный вариант.

*Резервное копирование важных информационных систем и данных. Каждому сервису — свой сервер.

По сему, очень важно, вынести все сервисы (1С, налогоплательщик, специфические АРМы) и любой софт от которого зависит жизнь компании, на отдельный сервер, еще лучше — терминальный. А еще лучше каждый сервис разместить на свой сервер (физический или виртуальный — решайте сами).

Не храните базу 1с в общем доступе, в сети. Так делают многие, но это неправильно.

Если работа с 1с организована по сети с общим доступом на чтение/запись для всех сотрудников — выносите 1с на терминальный сервер, пусть пользователи работают с ним через RDP.

Если пользователей мало, а денег на серверную ОС не хватает — в качестве терминального сервера можно использовать обычный Windows XP (при условии снятия ограничений на количество одновременных подключений, т.е. нужно патчить). Хотя, с таким же успехом вы можете установить нелицензионую версию windows server. Благо, Microsoft позволяет пользоваться, а купить и активировать потом:)

Работа пользователей с 1с через RDP, с одной стороны, уменьшит нагрузку на сеть и ускорит работу 1с, с другой, предотвратит заражение баз данных.

Хранить файлы БД в сети с общим доступом — небезопасно, а если других перспектив нет — позаботьтесь о резервном копировании (см. след раздел.)

*Резервное копирование важных данных.

Если у вас еще не делаются бэкапы (резервное копирование) — вы балбес, уж простите. Ну или передавайте привет вашему системному администратору. Бэкапы спасают не только от вирусов, но и от нерадивых сотрудников, хакеров, «посыпавшихся» жестких дисков в конце концов.

Как и что бэкапить — можно прочитать в отдельной статье про . В антивирусе GDATA, например, есть модуль резервного копирования в двух версиях — total protection и endpoint security для организаций (купить GDATA total protection можно ).

Если вы обнаружили зашифрованные файлы у себя на компьютере:

*Что делать с самим вирусом?

Выключайте ваш компьютер и обращайтесь к специалистам компьютерных служб + в поддержку вашего антивируса. Если вам повезет, то тело вируса еще не удалилось и его можно использовать для расшифровки файлов. Если не повезло (как это часто бывает) — вирус после шифрования данных отправляет закрытый ключ злоумышленникам и удаляется все свои следы. Делается это для того, чтобы не было возможности определить каким образом и по какому алгоритму зашифрованы.

Если у вас осталось письмо с зараженным файлом — не удаляйте. Отправьте в антивирусную лабораторию популярных продуктов. И не открывайте его повторно.

*Самостоятельные действия с зашифрованными файлами

Что можно делать:

Обратиться в поддержку антивируса, получить инструкции и, возможно, дешифровщик для вашего вируса.

Написать заявление в полицию.

Поискать в интернете опыт других пользователей, которые уже столкнулись с этой бедой.

Принимать меры по расшифровке файлов, предварительно скопировав их в отдельную папку.

Если у вас Windows 7 Или 8 — можно восстановить предыдущие версии файлов (правой кнопкой на папке с файлами). Опять же, не забудьте их предварительно скопировать

Чего делать нельзя:

Переустанавливать Windows

Удалять зашифрованные файлы, переименовывать их и менять расширение. Имя файла очень важно при расшифровке в будущем

*Опыт общения с техподдержкой антивируса, чего ждать?

Когда один из наших клиентов поймал крипто-вирус.hardended, которого в антивирусных базах еще не было, были отправлены запросы в dr.web и Kaspersky.

В dr.web техподдержка нам понравилась, обратная связь появилась сразу и даже давали советы. Причем после нескольких дней сказали честно, что сделать ничего не смогут и сбросили подробную инструкцию о том как послать запрос через компетентные органы.

В Касперском, наоборот, сначала ответил бот, потом бот отрапортовал, что мою проблему решит установка антивируса с последними базами (напомню, проблема — это сотни зашифрованных файлов). Через неделю статус моего запроса изменился на «отправлено в антивирусную лабораторию», а когда автор еще через пару дней скромно поинтересовался о судьбе запроса, представители Касперского ответили, что ответ из лаборатории еще не получим, мол, ждем.

Еще через некоторое время пришло сообщение о том, что мой запрос закрыт с предложением оценить качество сервиса (это все при том же ожидании ответа от лаборатории).. «Да пошли вы!» — подумал автор.

NOD32, кстати, начал ловить данный вирус на 3й день после его появления.

Принцип такой — вы сами по себе с вашими зашифрованными файлами. Лаборатории крупных антивирусных брендов помогут вам, только в случае наличия у вас ключа на соответствующий антивирусный продукт и если в крипто-вирусе есть уязвимость. Если же злоумышленники зашифровали файл сразу несколькими алгоритмами и не один раз, вам, скорее всего придется платить.

Выбор антивируса за вами, не стоит им пренебрегать.

*Обращение в полицию

Если вы стали жертвой крипто-вируса, и вам нанесен какой-либо ущерб, даже в виде зашифрованной личной информации — можно обратиться в полицию. Инструкция по заявлению и т.д. есть .

*Если ничего не помогло, может стоить заплатить?

Учитывая относительное бездействие антивирусов по отношению к шифровальщикам, иногда легче заплатить злоумышленникам. За hardended файлы, например, авторы вируса просят в районе 10 тыс. руб.

За прочие угрозы (gpcode и т.д.) ценник может колебаться от 2 тыс руб. Чаще всего такая сумма оказывается ниже тех убытков, которые может нанести отсутствие данных и ниже той суммы, которую у вас могут запросить умельцы за расшифровку файлов вручную.

Резюмируя — лучшая защита от вирусов-шифровальщиков, это резервное копирование важных данных с серверов и рабочих станций пользователей.

Как поступать — решать вам. Удачи.

Пользователи прочитавшие эту запись обычно читают:

Портал о персональных компьютерах

Портал о персональных компьютерах