Защита гарантирует, что только получатель информации сможет воспользоваться ей. Оказавшись в чужих руках, она будет совершенно бесполезной, поскольку ее невозможно декодировать.

Аутентификация гарантирует, что если некоторая информация была создана Вами и выложена для публичного доступа, то она действительно поступила от Вас и не была никем фальсифицирована или изменена в пути.

PGP основана на криптографической системе, известной как открытый ключ, которая может быть использована на ненадежных каналах. Это делает ее идеальной для обеспечения защиты информации, передаваемой по таким сетям, как Internet.

В системах с открытым ключом каждый из участников информационного обмена имеет два ключа, взаимно дополняющих друг друга; один является открытым ключом, а другой закрытым. Открытый ключ может и должен быть свободно доступным, так как он является именно тем ключом, который отправитель использует для шифрования передаваемой Вам информации. Закрытый ключ ни в коем случае не должен распространяться. Именно он гарантирует безопасность передаваемых данных.

Выделение ключа

После сохранения ключей друзей в файле необходимо послать им свой открытый ключ. Прежде всего его необходимо выделить из собственного файла открытых ключей:

pgp -kx идентификатор файл [файл с ключами]

Например: "pgp -kx alex mykey" выделяет открытый ключ, идентифицированный подстрокой "alex" в файле mykey.

Созданный файл mykey.pgp будет не в формате ASCII. Однако, если потребуется создать файл ключа в формате ASCII чтобы послать, к примеру, по e-mail или добавить дополнительную информацию к базе данных, потребуется использовать команду:

pgp -kxa идентификатор файл [файл с ключами]

Например: "pgp -kxa alex mykey" выделяет открытый ключ, идентифицированный подстрокой "alex", в файл "mykey.asc".

Вместе с ключом также выделяются все сертификаты, которые его подтверждают.

Чтобы просмотреть ключи, содержащиеся в файле, наберите команду:

pgp -kv [идентификатор] [файл с ключами]

Еще раз заметим, что файлом по умолчанию является pubring.pgp. Если идентификатор не указан явно, то показываются все ключи из файла. Чтобы просмотреть все сертификаты каждого ключа, необходимо набрать:

pgp -kvv [идентификатор] [кольцо]

Шифрование сообщений

Теперь попробуем зашифровать файл. Сделать это можно командой:

pgp -e файл идентификатор

Эта команда создает файл с именем файл.pgp, содержащий исходный файл, зашифрованный так, что только получатель может его расшифровать с помощью своего закрытого ключа.

Помните, что созданный файл, не является ASCII файлом, поэтому для отправки его по E-Mail может потребоваться добавить еще одну опцию -a для того, чтобы выходной закодированный файл был в формате ASCII, например так:

pgp -ea файл идентификатор

Кодирование сообщения для нескольких получателей

Допустим, необходимо зашифровать и отправить письмо для нескольких получателей. В этом случае поступим так:

pgp -ea файл идентификатор1 идентификатор2 идентификатор3

Как подписывается сообщение

Подписывание документа позволяет получателю удостовериться в том, что текст написан действительно отправителем и что сообщение не было изменено. Чтобы подписать документ, необходимо использовать закрытый ключ:

pgp -s файл идентификатор

Если у нас есть несколько закрытых ключей в нашем secring.pgp, мы можем выбрать один из них при помощи идентификатора. Эта команда создает файл, который не является ASCII-текстом, потому что PGP пытается сжать файл. Если, с другой стороны, Вы хотите подписать файл, оставив текст читабельным и с подписью в конце, то процедура будет выглядеть так:

pgp -sta файл

Эта последняя команда очень полезна при подписывании электронной почты, которую и дальше можно будет читать без использования PGP. Также такое сообщение смогут читать те, кому не обязательно проверять подпись.

Кроме того, можно подписать документ и затем закодировать его при помощи следующей команды:

pgp -es файл идентификатор_получателя мой_идентификатор

Для кодирования файла используется открытый ключ, идентифицируемый подстрокой "идентификатор_получателя", поэтому только этим ключом можно декодировать этот файл. Затем идентифицируем закрытый ключ строкой "мой_идентификатор", так как в нашем наборе есть несколько ключей. Даже в этом случае можно создать файл в формате ASCII, используя опцию -a.

Расшифровка

Для расшифровки файла и/или проверки его подписи используется команда:

pgp входной_файл [-o выходной_файл]

По умолчанию предполагается, что входной файл имеет расширение.pgp. Имя файла, который получится в результате декодирования, является необязательным параметром. Если выходной файл не указан, расшифрованный файл будет сохранен в файле входной_файл без расширения.pgp.

Также можно просто просмотреть расшифрованный файл без сохранения.

(он же GPG). В ней вы найдете основные команды, примеры использования, а также инструкции по прикручиванию GPG к почтовым клиентам. Далее предполагается, что вы знакомы с принципом работы GPG и объяснять, например, что такое ассиметричная криптография, открытый и закрытый ключ, цифровая подпись и так далее, не требуется. За несколько десятилетий существования GPG никто особо не преуспел в его взломе, что как мы намекает нам, что это довольно надежное решение как для обмена зашифрованными сообщениями, так и просто шифрования файлов.

Терминология

Существует некоторая путаница в терминологии. Например, далеко не все могут внятно объяснить, чем PGP отличается от GPG. Давайте же во всем разберемся.

- OpenPGP — стандарт шифрования, описанный в RFC 4880 и RFC 6637 . Не следует путать с конкретными реализациями, такими, как PGP и GPG;

- GnuPG или GPG — конкретная открытая (GPLv3) реализация OpenPGP, речь о которой пойдет в настоящей статье;

- PGP — сильно проприетарная реализация OpenPGP от компании PGP Corporation. В 2010-м году компанию купила Symantec , а ее продукты переименовала во что-то типа Symantec Desktop Email Encryption;

Часто, говоря «PGP», люди имеют ввиду способ шифрования, описанный в OpenPGP, и соответственно любую из его реализаций.

Основные команды GnuPG

Генерируем ключи:

gpg --gen-key

Хорошей идеей будет выбрать алгоритм RSA и длину ключей 4096 бит.

Важно! Не забудьте пароль от закрытого ключа.

Частая проблема — сообщение вроде такого:

Not enough random bytes available. Please do some other work to give

the OS a chance to collect more entropy! (Need 204 more bytes)

Решается она установкой демона для сбора энтропии:

sudo apt-get install rng-tools

Просмотр списка ключей:

gpg --list-keys

gpg --list-secret-keys

gpg --list-public-keys

Получение fingerprint ключа:

gpg --fingerprint afiskon@ example.ru

Пример вывода:

pub 4096R/8640D6B9 2016-09-27

Fingerprint = DB5E AA39 0745 427D ED31 D189 3197 3F00 8640 D6B9

uid Aleksander Alekseev

sub 4096R/5982B4BF 2016-09-27

Fingerprints используются в основном для проверки того, что с сервера ключей (см далее) был импортирован действительно правильный ключ. Для поиска их не используют.

gpg --armor --output privkey.txt --export-secret-keys 8640D6B9

Импорт открытого ключа:

gpg --import key.txt

Импорт закрытого ключа:

gpg --allow-secret-key-import --import privkey.txt

Если не указать --alow-secret-key-import , импортируется только открытый ключ, и при попытке подписать что-то вы будете получать странные ошибки вроде:

gpg: no default secret key: secret key not available

gpg: msg.txt: sign+encrypt failed: secret key not available

Экспорт открытого ключа на keyserver:

gpg --keyserver pgp.mit.edu --send-keys 8640D6B9

Важно! После того, как вы залили ключ на keyserver, его будет невозможно удалить, только сделать revoke. Убедитесь, что вы сделали надежную резервную копию ключа. Если вы раньше никогда не работали с PGP/GPG, очень советую сначала потренироваться на почтовых адресах в зоне example.ru.

Не имеет большого значения, какой keyserver указать. Например, еще есть keys.gnupg.net, а также другие. Все они время от времени обмениваются друг с другом данными . Не лишено смысла сделать send-keys сразу на несколько серверов, чтобы их быстрее увидели все пользователи PGP/GPG. Синхронизация серверов, по моим наблюдениям, занимает минут 10-15.

Hint: чтобы постоянно не указывать --keyserver , просто допишите в ~/.bashrc:

alias gpg ="gpg --keyserver pgp.mit.edu"

Импорт открытого ключа с keyserver:

gpg --keyserver pgp.mit.edu --search-keys afiskon@ example.ru

В мире PGP/GPG существуют так называемая сеть доверия (web of trust) . В двух словах это означает, что GPG не доверяет ключу, если только он не подписан кем-то, кому вы доверяете. Кроме того, если вы доверяете Пете, а Петя доверяет Коле, то вы автоматически доверяете Коле. В частности, по умолчанию при проверке подписи и прочих действиях GPG будет ругаться так:

Чтобы исправить это, говорим:

gpg --edit-key afiskon@ example.ru

Затем в диалоге говорим trust , жмем 5 («I trust ultimately»), говорим quit . Другие ключи можно подписать командой tsign . Кстати, там же можно сменить пароль от вашего ключа (команда passwd ), изменить дату экспирации ключа в любую сторону (команда expire ), добавить имя/email (команда adduid ), удалить имя/email (команда revuid ), посмотреть алгоритмы шифрования, используемые по умолчанию (showpref ) и делать другие интересные вещи.

Примечание: Что делать, когда ключ заэкспайрился? В этом случае можно изменить дату экспирации на более позднюю и перезалить ключ. Или же создать новый ключ, подписать его старым, и залить новый ключ на keyserver. Делать revoke не требуется.

Вы можете подписать чей угодно ключ и залить подписанный ключ на сервер, подтвердив тем самым, что ключ действительно принадлежит человеку, указанному в описании:

gpg --sign-key

7EFE74E5

На какой-нибудь другой машине можно скачать ключ заново и посмотреть, кем он подписан:

gpg --keyserver

pgp.mit.edu --search-keys

eax@

example.ru

gpg --list-sigs

eax@

example.ru

gpg --check-sigs

eax@

example.ru

Время от времени стоит обновлять ключи, на случай, если у ключей появились новые подписи, или какие-то ключи отозвали:gpg echo

"pinentry-program /usr/bin/pinentry-tty"

>>

\

~/

.gnupg/

gpg-agent.conf

killall

gpg-agent

Может оказаться, что ваш закрытый ключ скомпрометирован, то есть, его украли и подобрали к нему пароль. Или же вы потеряли его. Или просто не можете вспомнить пароль от ключа. Для таких случаев предусмотрен отзыв ключа. Делается это так. Заранее, сразу после создания ключей, требуется создать сертификат отзыва:

gpg --gen-revoke --armor --output =revocation.crt eax@ example.ru

Используя его, ключ можно отозвать так:

gpg --import

revocation.crt

gpg --keyserver

pgp.mit.edu --send-keys

7EFE74E5

Важно! Сертификат отзыва не шифруется и может быть использован кем угодно. Убедитесь, что храните его в надежном месте (лучше даже в нескольких таких местах) и непременно в зашифрованном виде!

Прикручиваем GnuPG к Claws Mail

В Ubuntu нам понадобятся следующие пакеты:

sudo apt-get install claws-mail-pgpinline claws-mail-pgpmime

В Configuration → Plugins → Load загружаем pgpcore.so, pgpinline.so и pgpmime.so. Далее просто настраиваем плагины через настойки клиента. В настройках аккаунта можно указать, какие ключи использовать, а также сгенерировать новые ключи и отправить их на keyserver. При написании письма в Options станут доступны галочки Encrypt и Sign.

В свойствах аккаунта во вкладке Privacy можно настроить плагины так, чтобы сообщения всегда подписывались, шифровались при ответе на зашифрованные сообщения, и так далее. Использовать советую PGP/MIME, так как PGP/Inline может не слабо раздражать пользователей, не использующих PGP/GPG. То есть, почти всех.

Из косяков плагина я столкнулся только с тем, что в настройках нужно указать полный путь к исполняемому файлу gpg, после этого все заработало.

Прикручиваем GnuPG к Mutt

Заключение

GPG прикручивается еще очень много к чему. Скажем, для Thunderbird есть плагин Enigmail . Существуют мобильные приложения с поддержкой GPG. Например, для iPhone есть oPenGP и iPGMail . Кроме того, существуют плагины и для IM-клиентов, в частности, для Psi. К сожалению, рассмотреть их все в рамках одной статьи не представляется возможным.

В качестве домашнего задания можете добавить меня в свой keyring, подписать мои ключи и отправить мне на email зашифрованное письмо.

А используете ли вы PGP/GPG?

Настоящая глава посвящена основным приемам работы с криптографической программой PGP (Pretty Good Privacy ).

PGP – это криптографическая (шифровальная) программа с высокой степенью надежности, которая позволяет пользователям обмениваться информацией в электронном виде в режиме полной конфиденциальности.

Главное преимущество этой программы состоит в том, что для обмена зашифрованными сообщениями пользователям нет необходимости передавать друг другу тайные ключи т.к. эта программа построена на новом принципе работы – публичной криптографии или обмене открытыми (публичными) ключами, где пользователи могут открыто посылать друг другу свои публичные ключи с помощью сети «Интернет» и при этом не беспокоиться о возможности несанкционированного доступа каких-либо третьих лиц к их конфиденциальным сообщениям.

В PGP применяется принцип использования двух взаимосвязанных ключей: открытого и закрытого. К закрытому ключу имеете доступ только вы, а свой открытый ключ вы распространяете среди своих корреспондентов.

Великолепное преимущество этой программы состоит также в том, что она бесплатная и любой пользователь, имеющий доступ к Интернету, может ее«скачать» на свой компьютер в течение получаса. PGP шифрует сообщение таким образом, что никто кроме получателя сообщения, не может ее расшифровать. Создатель PGP Филипп Циммерман открыто опубликовал код программы, который неоднократно был исследован специалистами крипто-аналитиками высочайшего класса и ни один из них не нашел в программе каких-либо слабых мест.

Филипп Циммерман следующим образом объясняет причину создания программы: «Людям необходима конфиденциальность. PGP распространяется как огонь в прериях, раздуваемый людьми, которые беспокоятся о своей конфиденциальности в этот информационный век. Сегодня организации по охране прав человека используют программу PGP для защиты своих людей за рубежом. Организация Amnesty International также использует ее».

Пользователям сети «Интернет» рекомендуется использовать эту программу именно по той же причине, почему люди предпочитают посылать друг другу письма в конвертах, а не на открытках, которые могут быть легко прочитаны почтовыми служащими. Дело в том, что электронные сообщения, в том виде и формате, который существует на сегодняшний день, легко могут быть прочитаны и архивированы любым человеком, имеющим доступ к серверу Интернет провайдера (поставщика услуг сети «Интернет»). В настоящий момент спецслужбам проще и дешевле подключиться к электронным адресам большого количества лиц, нежели к телефонным разговорам. Здесь вообще ничего делать не надо. Все сделает компьютер. Агенту спецслужбы или другому заинтересованному человеку остается только сесть за компьютер и просмотреть все ваши сообщения. Научно-технический прогресс облегчил задачу таким людям, однако, этот же самый прогресс предоставил возможность пользователям сети «Интернет» скрыть свои сообщения от третьих лиц таким образом, что даже суперкомпьютер стоимостью несколько десятков миллионов долларов не способен их расшифровать.

КАК PGP РАБОТАЕТ

Когда пользователь шифрует сообщение с помощью PGP , то программа сначала сжимает текст, что сокращает время на отправку сообщения через модем и увеличивает надежность шифрования. Большинство приемов криптоанализа (взлома зашифрованных сообщений) основаны на исследовании «рисунков», присущих текстовым файлам, что помогает взломать ключ. Сжатие ликвидирует эти «рисунки» и таким образом повышает надежность зашифрованного сообщения. Затем PGP генерирует сессионный ключ, который представляет собой случайное число, созданное за счет движений вашей мышки и нажатий на клавиши клавиатуры.

Как только данные будут зашифрованы, сессионный ключ зашифровывается с помощью публичного ключа получателя сообщения, который отправляется к получателю вместе с зашифрованным текстом.

Расшифровка происходит в обратной последовательности. Программа PGP получателя сообщения использует закрытый ключ получателя для извлечения временного сессионного ключа, с помощью которого программа затем дешифрует зашифрованный текст.

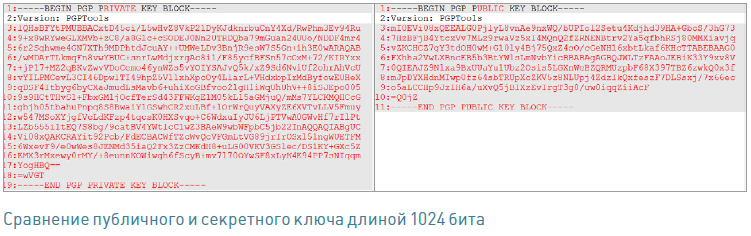

КЛЮЧИ

Ключ – это число, которое используется криптографическим алгоритмом для шифрования текста. Как правило, ключи - это очень большие числа. Размер ключа измеряется в битах. Число, представленное 1024 битами – очень большое. В публичной криптографии, чем больше ключ, тем его сложнее взломать.

В то время как открытый и закрытый ключи взаимосвязаны, чрезвычайно сложно получить закрытый ключ исходя из наличия только открытого ключа, однако это возможно при наличии большой компьютерной мощности. Поэтому крайне важно выбирать ключи подходящего размера: достаточно большого для обеспечения безопасности и достаточно малого для обеспечения быстрого режима работы. Кроме этого, необходимо учитывать личность того, кто намеревается прочитать ваши зашифрованные сообщения, насколько он заинтересован в их расшифровке, каким временем он обладает, и какие у него имеются ресурсы.

Более большие ключи будут более надежными в течение более длительного срока времени. Поэтому если вам необходимо зашифровать информацию с тем, чтобы она хранилась в течение нескольких лет, то необходимо использовать более крупный ключ.

Ключи хранятся на жестком диске вашего компьютера в зашифрованном состоянии в виде двух файлов: одного для открытых ключей, а другого - для закрытых. Эти файлы называются «кольцами» (keyrings ). В течение работы с программой PGP вы, как правило, будете вносить открытые ключи ваших корреспондентов в открытые «кольца». Ваши закрытые ключи хранятся в вашем закрытом «кольце». При потере вашего закрытого «кольца» вы не сможете расшифровать любую информацию, зашифрованную с помощью ключей, находящихся в этом «кольце».

ЦИФРОВАЯ ПОДПИСЬ

Огромным преимуществом публичной криптографии также является возможность использования цифровой подписи, которая позволяют получателю сообщения удостовериться в личности отправителя сообщения, а также в целостности (верности) полученного сообщения. Цифровая подпись исполняет ту же самую функцию, что и ручная подпись. Однако ручную подпись легко подделать. Цифровую же подпись почти невозможно подделать.

ХЭШ-ФУНКЦИЯ

Еще одно важное преимущество использования PGP состоит в том, что PGP применяет так называемую «хэш-функцию», которая действует таким образом, что в том случае какого-либо изменения информации, пусть даже на один бит, результат «хэш-функции» будет совершенно иным. С помощью «хэш-функции» и закрытого ключа создается «подпись», передаваемая программой вместе с текстом. При получении сообщения получатель использует PGP для восстановления исходных данных и проверки подписи.

При условии использования надежной формулы «хэш-функции» невозможно вытащить подпись из одного документа и вложить в другой, либо каким-то образом изменить содержание сообщения. Любое изменение подписанного документа сразу же будет обнаружено при проверке подлинности подписи.

ПАРОЛЬНАЯ ФРАЗА

Большинство людей, как правило, знакомы с парольной системой защиты компьютерных систем от третьих лиц.

Парольная фраза – это сочетание нескольких слов, которое теоретически более надежно, чем парольное слово. В виду того, что парольная фраза состоит из нескольких слов, она практически неуязвима против так называемых «словарных атак», где атакующий пытается разгадать ваш пароль с помощью компьютерной программы, подключенной к словарю. Самые надежные парольные фразы должны быть достаточно длинными и сложными и должны содержать комбинацию букв из верхних и нижних регистров, цифровые обозначения и знаки пунктуации.

Парольная фраза должна быть такой, чтобы ее потом не забыть и чтобы третьи лица не могли ее разгадать. Если вы забудете свою парольную фразу, то уже никогда не сможете восстановить свою зашифрованную информацию. Ваш закрытый ключ абсолютно бесполезен без знания парольной фразы и с этим ничего не поделаешь.

ОСНОВНЫЕ ШАГИ В ИСПОЛЬЗОВАНИИ ПРОГРАММЫ PGP

1.Установите программу на свой компьютер. Руководствуйтесь краткой инструкцией по инсталляции программы, приведенной ниже.

2.Создайте закрытый и открытый ключ. Перед тем, как вы начнете использовать программу PGP , вам необходимо генерировать пару ключей, которая состоит из закрытого ключа, к которому имеете доступ только вы, и открытый ключ, который вы копируете и свободно передаете другим людям (вашим корреспондентам).

3.Распространите свой открытый ключ среди своих корреспондентов в обмен на их ключи. Ваш открытый ключ, это всего лишь маленький файл, поэтому его можно либо воткнуть в сообщение, копировать в файл, прикрепить к почтовому сообщению или разместить на сервере.

4.Удостовериться в верности открытого ключа. Как только вы получите открытые ключи своих корреспондентов, то их можно внести в «кольцо» открытых ключей. После этого вам необходимо убедиться в том, что у вас действительно открытый ключ вашего корреспондента. Вы можете это сделать, связавшись с этим корреспондентом и, попросив его зачитать вам по телефону «отпечатки пальцев» (уникальный идентификационный номер)его открытого ключа, а также сообщив ему номер вашего ключа. Как только вы убедитесь в том, что ключ действительно принадлежит ему, вы можете его подписать и таким образом подтвердить ваше доверие к этому ключу.

5.Шифрование и удостоверение корреспонденции вашей цифровой подписью. После генерации пары ключей и обмена открытыми ключами вы можете начать шифрование и удостоверение ваших сообщений и файлов своей цифровой подписью. Если вы используете почтовую программу, которая поддерживается программой PGP , то вы можете шифровать и дешифровать всю вашу корреспонденцию, находясь прямо в этой программе. Если же ваша почтовая программа не поддерживается программой PGP , то вы можете шифровать вашу корреспонденцию другими способами (через буфер обмена или шифрованием файлов целиком).

6.Дешифровка поступающих к вам сообщений и проверка подлинности отправителя. Когда кто-либо высылает вам зашифрованное сообщение, вы можете дешифровать его и проверить подлинность отправителя этого сообщения и целостность самого сообщения. Если ваша почтовая программа не поддерживается PGP , то вы можете сделать это через буфер обмена.

7.Уничтожение файлов. Когда вам необходимо полностью удалить какой-либо файл, вы можете исполнить команду wipe (стереть). Таким образом, удаленный файл уже невозможно будет восстановить.

ИНСТАЛЛЯЦИЯ ПРОГРАММЫ PGP

Ниже приводятся заголовки сообщений, появляющиеся при инсталляции программы (нажатии на инсталляционный файл с расширением. exe ) и команды, которые необходимо исполнять при инсталляции:

PGP Installation program

Нажмите на Next

Software License agreement

Нажмите на Yes

User information

Name____________

Company _________

Введите свое имя, название компании и нажмите на Next

Setup: choose installation directory

Нажмите на Next

Select components:

Здесь необходимо выбрать компоненты для установки

* Program files

Eudora Plugin

* Microsoft Exchange/Outlook plugin

* Microsoft Outlook Express plugin

* User"s manual Adobe

* PGP disk for Windows

Выделите те компоненты, которые необходимо установить. Если вы не используете почтовую программу Eudora , то ее не нужно выделять. Если вы используете Microsoft Exchange / Outlook для работы в сети «Интернет», то выделите ее. То же самое касается Microsoft Outlook , почтовой программы, встроенной в Windows -98.

Нажмите на Next

Check setup information

Нажмите на Next

Начинается копирование программных файлов на жесткий диск компьютера.

Для того чтобы программа автоматически запустила операцию создания ключей после перезагрузки компьютера нажать на кнопку "Yes I want to run PGP keys"

Нажмите на Finish

Restart Windows для перезагрузки Windows.

Нажмите на O"K

Компьютер перезапустится и на этом программа установки завершится.

Теперь необходимо установить на компьютер два ключа:

public key - открытый ключ

private key - закрытый ключ

ГЕНЕРАЦИЯ КЛЮЧЕЙ

После перезагрузки компьютера в нижнем правом углу (панель задач) появится значок PGP - символ амбарного замка.

Поставьте на него мышку, нажмите на мышку и выберите в открывшемся меню команду Launch PGP keys.

Зайдите в меню KEYS и выполните команду NEW KEY

Нажмите на next

Введите свое имя и электронный адрес

Нажмите на next

Выберите размер ключа 2048 и нажмите на next

Затем выделите фразу key pair never expires (срок действия ключевой пары никогда не истекает) и нажмите на next.

Два раза введите секретный пароль и нажмите на next.

Программа начнет генерировать пару ключей. Если программе не хватает информации, то она может попросить нажать на несколько клавиш наугад и подвигать мышку. Это необходимо выполнить.

Затем программа сообщит, что процесс генерации ключей закончен.

Нажмите на next.

Потом еще раз нажмите на next.

Затем нужно нажать на команду done.

На этом процесс создания пары ключей закончился и можно начинать пользоваться программой.

Теперь после установки программы необходимо обменяться со своими корреспондентами открытыми ключами. Для этого необходимо исполнить команду LAUNCH PGP KEYS , выделить свой ключ (файл со своим именем) в окошке, нажать на правую кнопку мышки и выбрать команду EXPORT.

Появится окошко, с помощью которого можно указать путь, где сохранить файл с названием <ваше имя.asc>

Этот файл необходимо выслать своему корреспонденту, в обмен на его открытый ключ.

Как только вы получите открытый ключ своего корреспондента, надо его запустить, нажав на него двойным щелчком мышки, выделить его в окошке и выполнить команду IMPORT.

Теперь можно пересылать друг другу зашифрованные сообщения, которые шифруются открытым ключом получателя сообщения.

КАК ПОСЛАТЬ ЗАШИФРОВАННОЕ СООБЩЕНИЕ

После того, как открытый (публичный) ключ вашего корреспондента установится на вашем компьютере, сообщение можно отправлять получателю следующим образом:

Составляем сообщение в почтовой программе Outlook Express.

После того, как сообщение готово к отсылке, нажимаем один раз либо на третий значок справа на панели Outlook Express с изображением желтого конверта и замка (при этом кнопка просто вдавливается и больше ничего не происходит), либо в меню tools нажимаем на encrypt using PGP и затем нажимаем на команду в меню fil e под названием send later.

Тогда сразу же появится окошко программы PGP под названием Recipient selection , в котором необходимо найти и выделить мышкой публичный ключ своего корреспондента (получателя сообщения, который обычно именуется именем получателя)и нажать на O"K.

Сразу же после этого программа автоматически зашифрует сообщение и поместит его в папку исходящих сообщений outbox

Теперь можно заходить в Интернет и отправлять все сообщения, готовые к отправке.

РАСШИФРОВКА СООБЩЕНИЙ

Открываем полученное зашифрованное сообщение и нажимаем на второй справа значок на панели Outlook Express , либо на команду меню PGP decrypt message. Через несколько секунд сообщение будет расшифровано и появится в окошке.

Существует еще один способ использования PGP, который чуть-чуть сложнее, чем шифрование через Outlook Express. Этот способ можно применять в том случае, если не удается установить PGP вместе с программой Outlook Exress.

Создаем сообщение в Outlook Express, затем выделяем его через команды edit - select all и копируем в буфер Windows через команду copy.

После этого ставим мышку на значок PGPв панели задач, нажимаем на мышку и исполняем команду encrypt clipboard.

Появляется окно диалога с PGPпод названием key selection dialog

Необходимо выделить адрес (открытый ключ) корреспондента (ключ получателя сообщения)) в этом окне и щелкнуть по нему мышкой два раза, чтобы он появился внизу, потом нажимаем на O"K и программа зашифрует все содержимое clipboard .

После этого заходим в сообщение с текстом, который был ранее выделен, ставим мышку на поле сообщения, нажимаем на правую кнопку мышки и исполняем команду paste .

В результате зашифрованное содержимое clipboard заменяет предыдущее сообщение и на этом процесс шифровки закончился. Теперь можно отправлять сообщение обычным образом.

Расшифровывать полученные сообщения можно таким же образом: т.е. выделяем полученный зашифрованный текст, копируем его в буфер Windows clipboard, заходим мышкой в меню PGP через панель задач Windows и выбираем команду decrypt and verify clipboard .

Появляется окно программы PGP, в которое необходимо ввести пароль, вводим пароль в это окно, нажимаем на O"K и перед нами предстает расшифрованное сообщение.

Естественно, перед тем, как это сделать, необходимо создать пару ключей, как было описано ранее.

Также кроме этого способа можно применить еще один способ шифрования (третий способ).

Можно создать текст в каком-либо редакторе, например блокноте, и сохранить его в виде файла. После этого в проводнике выделяем файл, нажимаем на правую кнопку мышки и видим, что внижней части команды опций появилась еще одна команда под названием PGP, после чего, поставив мышку на PGP, мы увидим раскрывающееся меню, состоящее из 4 команд:

encrypt

sign

encrypt and sign

wipe

Нажимаем на первую команду и перед нами появляется диалог выбора открытого ключа корреспондента, выбираем ключ, нажимаем на O"K, вводим пароль и файл зашифрован.

После этой операции у файла остается то же самое имя, но меняется тип расширения на <*.pgp>

Теперь этот файл можно прикрепить к сообщению и отправить вместе с ним.

В результате мы узнали, что существует три основных способа шифрования информации:

· Первый - самый удобный, напрямую в почтовой программе;

· Второй - через копирование текста в буфер обмена Windows ;

· Третий - через шифрование всего файла, который затем прикрепляется к сообщению.

При работе с программой PGP появляется следующая проблема: при шифровании исходящих сообщений открытым ключом своего корреспондента, отправитель сообщений не может их потом прочитать, ввиду того, что исходящее сообщение шифруется с помощью закрытого ключа отправителя и открытого ключа его корреспондента, т.е. только получатель может прочитать такое сообщение. В результате получается, что отправитель не может впоследствии прочитать свои сообщения, отправленные им ранее.

В настройках PGP есть опция, позволяющая зашифровывать свои исходящие сообщения таким образом, чтобы их можно было потом прочитать (взять из архива и прочитать).

Для этого надо щелкнуть мышкой по символу PGPна панели задач, исполнить команду PGP preferences , зайти в General и поставить галочку напротив команды Always encrypt to default key

Кроме этого нужно зайти в PGP keys , выбрать мышкой свой ключ, зайти в меню keys и исполнить команду set as default key

Здесь же можно изменить свою парольную фразу:

выделить мышкой свой ключ, нажать на правую кнопку мышки, исполнить команду key properties , change passphrase и поменять свою парольную фразу.

Парольную фразу рекомендуется менять, по крайней мере, раз в полгода, хотя если вы постарались создать надежную парольную фразу и исключили какую-либо возможность разгадки этой фразы кем бы то ни было, то этого можно и не делать.

Кроме того, там же (в key properties ) можно увидеть fingerprint или своеобразные "отпечатки пальцев", состоящие из комбинации цифр и букв.

Эти отпечатки пальцев (идентификатор ключа) хороши тем, что можно предотвратить незаконное вторжение какими-либо людьми в вашу переписку.

Т.е. кто-либо может перехватить ваш открытый ключ при отправке вашему корреспонденту или кому-либо еще и заменить своим открытым ключом. Когда ваш корреспондент получит этот ключ, то он будет думать, что это ваш ключ, когда в действительности это ключ третьего лица. Вы зашифровываете свое сообщение этим открытым ключом и в результате получается, что ваше сообщение не доходит до вашего корреспондента, а прочитывается другой третьей стороной, которая затем меняет это сообщение и отсылает вам под видом ответа от вашего корреспондента.

Для того чтобы исключить такие проблемы, владельцы открытых ключей созваниваются по телефону и зачитывают друг другу отпечатки своих ключей. В таком случае достигается 100% надежность того, что информация не попала в чужие руки.

PGP диск

PGP диск – это удобное приложение, которое позволяет вам отвести некоторую часть вашего жесткого диска для хранения конфиденциальной информации. Это зарезервированное место используется для создания файла под именем < PGP disk >.

Хотя это всего лишь один файл, он действует подобно вашему жесткому диску в том отношении, что он выполняет функцию хранения ваших файлов и исполняемых программ. Вы можете его себе представить в виде флоппи дискеты или внешнего жесткого диска. Для того, чтобы использовать программы и файлы, находящиеся на нем, вы его устанавливаете < mount >, после чего его можно использовать также, как любой другой диск. Вы можете установить программы внутри этого диска либо копировать на него файлы. После того, как вы отключите < unmount >этот диск, он станет недоступным для третьих лиц и для того, чтобы открыть его, необходимо ввести парольную фразу, которая известна только вам. Но даже разблокированный диск защищен от несанкционированного доступа. Если ваш компьютер зависнет во время использования диска, то его содержание будет зашифровано.

Одним из наиболее важных преимуществ и удобств использования программы PGPdisk является тот факт, что теперь нет необходимости шифровать большое количество файлов, в которых находится конфиденциальная информация. Теперь можно переместить все конфиденциальные файлы и даже программы на такой диск и таким образом избежать необходимости каждый раз расшифровывать какой-либо файл при его открытии.

Для того, чтобы установить новый PGP диск, необходимо выполнить следующие команды:

Пуск – Программы – PGP – PGPdisk

после чего появится окно программы со следующими командами:

new – создать новый PGP диск

mount – установить созданный диск путем ввода парольной фразы

unmount – закрыть диск (зашифровать), который был ранее установлен

prefs – опции настройки

Как создать новый PGP диск

1.Запустите программу PGPdisk

2.Исполните команду New , после чего на экране появится мастер создания PGP диска.

3.Нажмите на next

4.Появится окошко создания

PGP

диска, в котором необходимо

указать путь, где новый диск под названием

5.Нажмите на кнопку Save и файл под этим названием сохранится на диске, выбранном вами (по умолчанию на диске С).

6.Под надписью < PGPdisk Size field> введите цифру, обозначающую размер PGP диска и не забудьте выбрать килобайты или мегабайты там же.

7.

Под надписью

8. Нажмите на next

9. Введите парольную фразу, которую в дальнейшем необходимо будет вводить для установки нового диска. Введите парольную фразу два раза.

10. Нажмите на next

11. При необходимости подвигайте мышку или нажимайте на кнопки на клавиатуре для того, чтобы программа сгенерировала новый ключ

12. Нажмите на next . Столбик покажет вам инициализацию создания нового диска.

13.Еще раз нажмите на next , с тем, чтобы окончательно установить новый PGP диск.

14.Нажмите на Finish .

15.Введите название нового диска.

16.Нажмите на Start

17.Нажмите на OK (на диске еще нет данных). Компьютер скажет вам, когда закончится форматирование диска.

18.Нажмите на кнопку Close на окне форматирования. Теперь ваш новый диск появится на том диске, который вы ранее указали (по умолчанию диск С). Для того, чтобы открыть диск, надо дважды нажать на него мышкой.

Как установить PGP диск

Как только новый диск будет создан, программа PGP автоматически его установит с тем, чтобы вы могли начать его использовать. После того, как вы закончили работу с конфиденциальной информацией, необходимо отключить диск. После отключения диск его содержимое будет зашифровано в виде зашифрованного файла.

Для открытия PGP диска надо дважды щелкнуть по нему мышкой и дважды ввести парольную фразу в появившееся окно программы. Вы сможете убедиться в том, что PGP диск открылся, зайдя в мой компьютер и увидев, что рядом с диском С появился диск D . В том случае, если у вас уже есть диск D , то новый диск получит следующую букву E и т.д. Зайти на новый диск можно через мой компьютер или другую оболочку просмотра файлов.

Использование установленного PGP диска

На диске PGP можно создавать файлы, каталоги, перемещать файлы или каталоги, либо стирать, т.е. можно делать те же самые операции, что и на обычном диске.

Закрытие PGP диска

Закройте все программы и

файлы, имеющиеся на диске

PGP

, т.к. невозможно закрыть диск,

если файлы на этом диске до сих пор еще

открыты. Теперь зайдите в мой компьютер

выделите мышкой диск

PGP

, нажмите на правую кнопку мышки и

выберите команду <

unmount

> в появившемся меню

Как только диск будет закрыт, то он исчезнет из моего компьютера и превратится в зашифрованный файл на диске С.

Еще один важный момент, на который необходимо обратить внимание, это настройки программы, которые позволяют автоматически закрыть диск в случае не обращения к диску в течение какого-либо периода времени. Для этого надо исполнить команду < prefs > в программе PGPdisk и в появившемся меню под названием < auto unmount > (автоматическое закрытие) выделить флажками все три команды:

· auto unmount after __ minutes of inactivity (автоматически закрыть после __ минут бездействия). Здесь также необходимо указать количество минут.

· auto unmount on computer sleep (автоматически закрыть при переходе компьютера в спящее состояние)

· prevent sleep if any PGPdisks could not be unmounted (не позволить компьютеру перейти в состояние спячки, если PGP диск не был закрыт)

Смена парольной фразы:

1.Убедитесь в том, что PGP диск не установлен. Невозможно сменить парольную фразу в том случае, если диск установлен.

2.Выберите команду <

Change

Passphrase

> из меню

3.Выберите тот диск, парольную фразу для которго вы хотите изменить.

4.Введите старую парольную фразу. Нажмите на ОК. Появится окошко для ввода новой парольной фразы.

5.Введите новую парольную фразу. Минимальная длина парольной фразы: 8 знаков

6.Нажмите на ОК. Окошко новой парольной фразы < New passphrase > закроется.

Удаление парольной фразы

1.Убедитесь в том, что PGP диск не установлен.

2.Выберите команду <

Remove

passphrase

> из меню

3.Введите пароль и нажмите на ОК.

Примечание: программу PGP можно бесплатно скачать в Интернете по следующему адресу: http://www.pgpi.com

Публикация данной статьи возможна только при наличии ссылки на

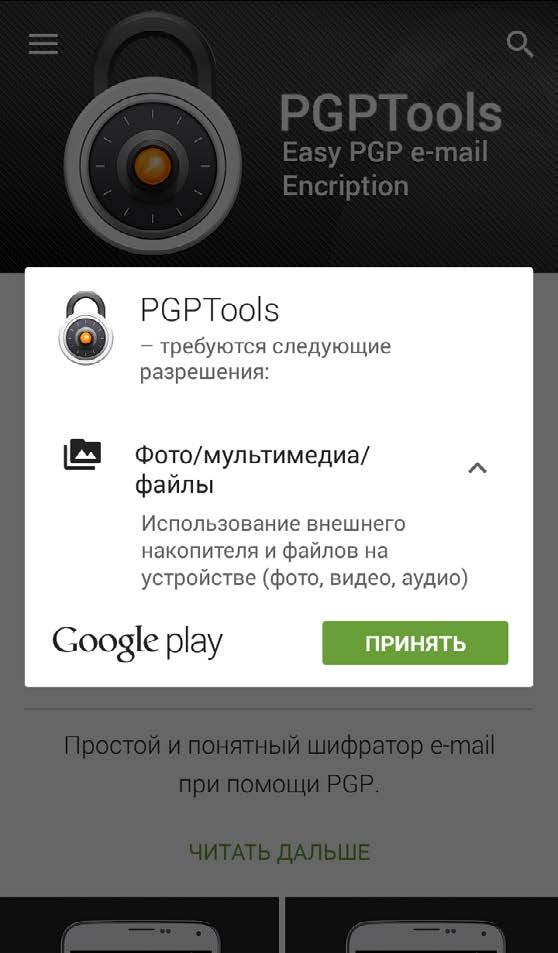

Шифрование данных - непременный хакерский ритуал, в котором каждый применяет свой набор утилит. Если для десктопных ОС выбор предлагается большой, то в мобильных операционках пока доступны единичные приложения. Мы обратили внимание на новое творение разработчика SJ Software - PGPTools. Первая версия этой программы вышла в апреле. За полгода список поддерживаемых платформ существенно расширился. Теперь он включает Windows 10, Windows Phone, iOS (8.0 и выше), OS X (начиная с 10.9) и Android (4.0 и новее). Для тестирования была выбрана последняя версия PGPTools v.1.10 под ОС Android. Скачать программу можно зарегистрировашись на форуме 4Pda.ru в этой теме .

Еще до установки программы становит ся очевидно, что ее авторы придерживаются минималистических взглядов. В инсталляционном пакете PGPTools занимает полтора мегабайта, а после установки - всего пять с половиной. Радует и то, что список запрашиваемых разрешений состоит ровно из одного пункта - записи на карту памяти. Никакой отправки СМС, доступа в интернет и к личным сведениям ей не требуется.

Интерфейс утилиты тоже крайне прост и легок в освоении. С одной стороны, это позволяет быстро в ней разобраться, а с другой - вызывает легкую тоску по привычным менюшкам с длинными списками настроек. В текущей версии PGPTools можно только задать пароль и выбрать длину ключа. Зато программа позволяет создать несколько пар ключей и управлять ими из отдельной вкладки. Здесь можно выбрать текущий ключ и желаемые действия с ним. Поддерживается экспорт (через буфер обмена или функцию «передать»), а также возможен импорт ранее созданных PGP-ключей.

приятно что программе не требуется каких либо дополнительных разрешений.

ИСПОЛЬЗОВАНИЕ PGPTOOLS

Начинается работа в программе с простого шага - создания пары ключей. Для этого нужно ввести свое имя или никнейм, адрес электронной почты (он будет использоваться для отправки зашифрованных и/или подписанных писем) и пароль.

В схеме PGP все ключи генерируются парами, поскольку их математически связывает общая парольная фраза. Ее стоит сделать длинной и сложной, но без фанатизма - забытый пароль не восстановят. Ключи в парах генерируются разные по своей структуре - асимметричные. Публичный ключ назван так потому, что его можно свободно передавать кому угодно. Он служит

для проверки подписи его владельца и обеспечивает возможность отправить ему зашифрованное сообщение. Расшифровать такое послание можно только парным ему секретным ключом. На то он и секретный, чтобы знал его лишь создатель этой пары ключей.

Упрощенно говоря, публичным ключом письмо шифруют перед отправкой, а секретным дешифруют после получения. Это как бы цифровая реализация замка с защелкой: захлопнуть дверь с ним может любой, а вот открыть - только владелец ключа. Мы сделали на пробу две пары ключей: минимально (1024 бита) и максимально (4096 бит) возможной длины.

Основная панель в PGPTools носит такое же название. Она переключается между двумя режимами: шифрованием и дешифрованием. Ее вид зависит от того, какой ключ был ранее выбран на панели key list - публичный или секретный. Зашифровать любой текст с помощью PGPTools можно в пару кликов. Для этого достаточно вставить его в поле с подсказкой Enter source из любого источника и нажать кнопку Encrypt. Шифрование будет выполнено с использованием выбранного ранее публичного ключа.

Расшифровать его чуть сложнее. Нужно выбрать секретный ключ (парный использованному для шифрования публичному) и ввести пароль, заданный при их совместной генерации. Блок зашифрованного текста также вставляется в поле источника, а результат дешифровки отображается ниже после нажатия кнопки Decrypt. Основное назначение PGPTools как программы с асимметричной схемой шифрования состоит в защите переписки (в частности, почты) с возможностью передать ключ собеседнику по ненадежному каналу. Если бы один

и тот же ключ использовался для шифрования/дешифрования сообщений, то его перехват скомпрометировал бы всю переписку. Перехват открытых ключей практически бесполезен. Обменявшись ими, можно сразу начать обмен зашифрованными сообщениями. После создания их не открыть даже отправителю. Это может сделать только получатель - своим секретным ключом и после ввода парольной фразы.

Передавая зашифрованные письма, убедись, что блок шифротекста вставляется как есть - без разрывов и переносов. Иначе его нельзя будет дешифровать из-за появления искажений.

ПАРА (ТЫСЯЧ) СЛОВ ОБ АЛГОРИТМЕ

В классической реализации Циммермана схема PGP использует одну хеш-функцию и два криптографических алгоритма: один с симметричным и один с асимметричным ключом. Также в ней применяется сеансовый ключ, создаваемый при помощи генератора псевдослучайных чисел. Такой сложный процесс обеспечивает более надежную защиту данных, то есть математическую сложность восстановления секретного ключа из парного ему публичного.

Выбор алгоритмов сейчас доступен очень широкий. Именно он в большой степени влияет на качество конкретной реализации PGP. Обычно используют AES и RSA, а из хеш-функций выбирают ту, что, по современным представлениям, наименее подвержена коллизиям (RIPEMD-160, SHA-256). В PGPTools для шифрования данных используется алгоритм IDEA, для управления ключами и цифровой подписи - RSA. Хеширование происходит с помощью функции MD5.

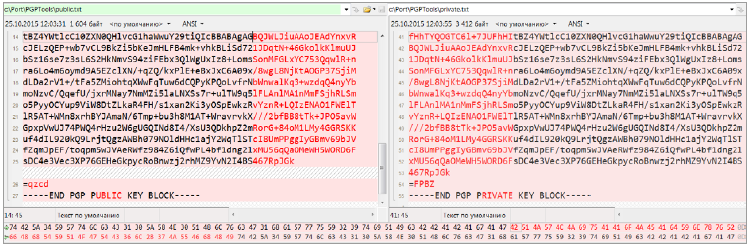

Сам многостадийный процесс (де)шифрования данных у любой программы реализован в одном

из наборов общедоступных криптографических библиотек. Все создаваемые PGPTools ключи содержат в названии версии BCPG, что косвенно указывает на использование Bouncy Castle OpenPGP API. При проверке этого предположения в файле com.safetyjabber.pgptools.apk было обнаружено прямое указание на библиотеки Bouncy Castle.

Они реализуют схему OpenPGP согласно RFC 4880, но имеют свои особенности. Одна из них состоит в том, что (в зависимости от выбранной версии) в них может не применяться подключ шифрования. Также в этих библиотеках замечены ограничения эффективной длины ключа. Это означает, что выше некоего предела (обычно 1024 бита) попытка создать ключ большей длины не будет иметь практического смысла. Алгоритм не сможет обеспечить высокое качество ключей, поскольку в парах появится слишком много совпадающих блоков.

Для проверки мы экспортировали публичный и секретный PGP-ключ каждой пары в текстовый файл и сравнили их. У пары ключей с длиной 1024 бита повторяющихся фрагментов нет, как и должно быть в качественной реализации.

Повторяющиеся блоки в ключах

С четырехкилобитными ключами ситуация выглядит иначе. Отличающихся фрагментов в паре слишком мало (они выделены красным), а совпадающих -чересчур много.

Строго говоря, отличий у них еще меньше, чем видно на скриншотах. Просто используемая программа сравнения не умеет игнорировать смещение блоков, а проверяет построчно. Первые тринадцать строк совпали почти полностью, да и концовка идентична процентов на семьдесят. Если ты сгенерировал пару ключей с большим числом совпадений, то просто удали ее и создай другую.

УТЕШИТЕЛЬНЫЙ ВЫВОД

Выявленные в ходе тестирования недостатки носят общий характер. Они типичны для многих программ, поскольку касаются кода не самого приложения, а используемых в нем популярных библиотек. Криптографическое сообщество рекомендует разработчикам избегать Bouncy Castle OpenPGP. Мы надеемся, что в следующих версиях авторы PGPTools возьмут за основу более продвинутые реализации.

В текущем виде программа уже способна обеспечить базовый уровень приватности и может быть рекомендована как утилита, добавляющая функционал PGP на мобильные устройства. Она поможет создать или прочесть зашифрованные тексты практически на любом современном смартфоне, а также скрыть тайную переписку от любопытных глаз. Любая защита может считаться стойкой ровно до тех пор, пока затраты на ее преодоление оказываются существенно выше, чем предполагаемая стоимость оберегаемых данных.

По данным NIST, ключи PGP с длиной 1024 бита и менее считались ненадежными еще несколько лет назад. Тогда они вскрывались за приемлемое время на мощных серверах, а сегодня щелкаются как семечки в сетях распределенных вычислений. Помимо выбора длины ключа, уровень защиты определяется также сложностью парольной фразы и самим механизмом реализации PGP.

Last updated by at Ноябрь 18, 2016 .

Для обмена защищёнными электронными письмами, нам понадобятся три программы: GnuPG, Mozilla Thunderbird и Enigmail. Собственно шифрование и расшифровку электронной почты осуществляет программа GnuPG. Mozilla Thunderbird – клиент электронной почты, позволяет читать и отправлять электронные письма без веб-браузера. Enigmail – плагин к Mozilla Thunderbird, который связывает две упомянутые выше программы.

Обратите внимание: в этом руководстве мы говорим об использовании PGP с Mozilla Thunderbird, почтовым клиентом, имеющим функциональность аналогичную программе Outlook. Скорее всего, у вас уже есть любимый почтовый клиент (или вы пользуетесь веб-сервисом, например, Gmail или Outlook.com). Мы не будем останавливаться на том, как интегрировать PGP в разные программы. Вы можете установить Thunderbird и начать экспериментировать с PGP или поискать другие технические решения, которые позволят использовать PGP с вашей любимой программой. На данный момент нам неизвестно о качественном решении для других почтовых клиентов.

При использовании PGP электронное письмо шифруется не полностью: информация об отправителе и адресате, а также тема сообщения остаются незашифрованными! В существующих системах работы с электронной почтой нет возможности шифровать данные об отправителе и адресате. Mozilla Thunderbird с дополнением Enigmail дают простую возможность шифровать лишь содержимое переписки.

Пройдём все этапы: скачаем, установим и настроим программы, а затем посмотрим, как их использовать.

Системные требования: подключение к интернету, компьютер с операционной системой Windows, учётная запись эл. почты

Версии, использованные в этом руководстве: Windows: Windows 10 Ultimate; Mozilla Thunderbird 45.2.0; Enigmail 1.9; GnuPG 2.1.14

Лицензии: бесплатные программы с разными лицензиями

Дополнительные материалы:

Уровень: начальный / средний

Необходимое время: 30-60 минут

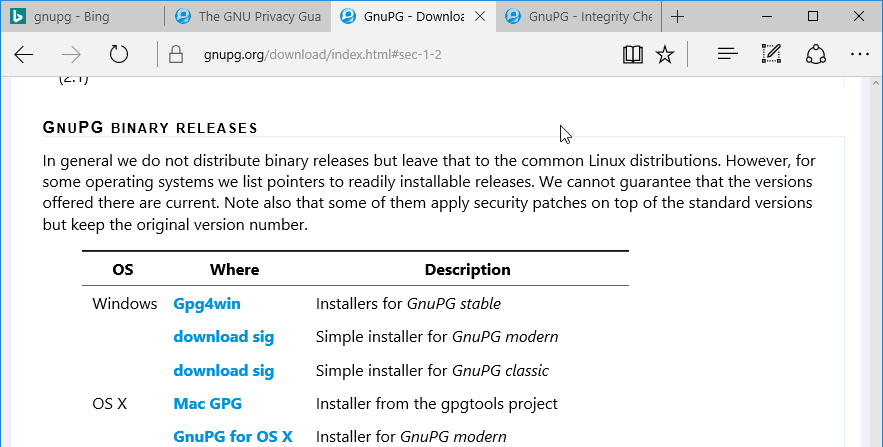

Щёлкните по « downlo a d » рядом с надписью «Simple installer for GnuPG modern », чтобы скачать установщик GPG.

Обычно браузер просит подтвердить загрузку файла. Microsoft Edge 25 отображает индикатор в нижней части окна браузера в голубой рамке.

Когда все данные аккуратно введены, нажмите кнопку «Done». .

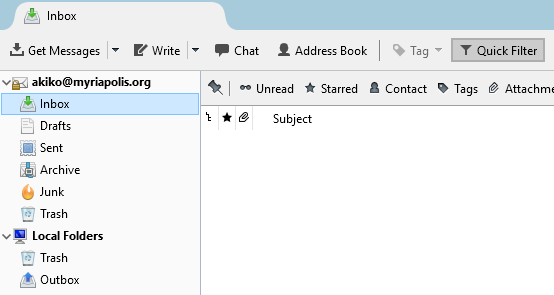

Mozilla Thunderbird скачает копии электронных писем на ваш компьютер. Попробуйте отправить друзьям тестовое сообщение.

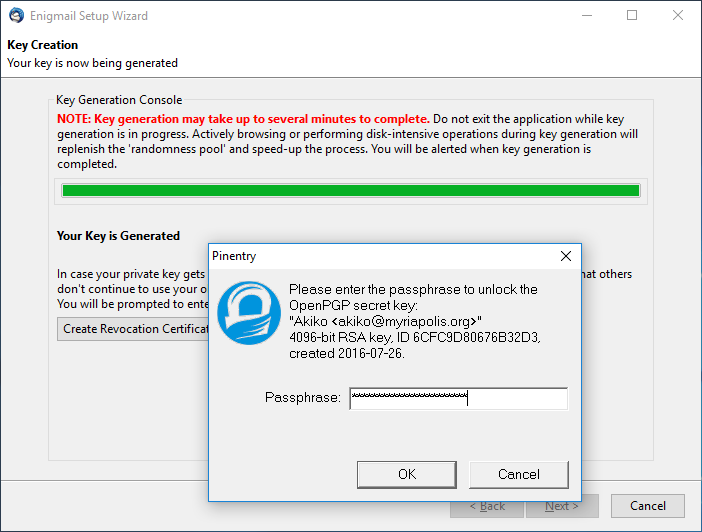

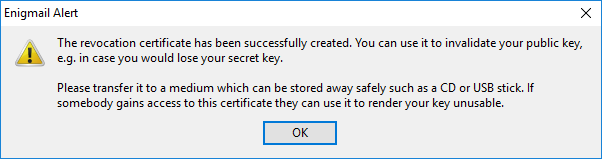

Enigmail создаст пару ключей. Когда этот процесс завершится, появится маленькое окно с вопросом о создании сертификата отзыва. Такой сертификат может быть полезен. Он пригодится, если возникнет необходимость отозвать прежние ключи. Обратите внимание: если вы просто удалите закрытый ключ, это не означает неработоспособность парного открытого ключа. Люди по-прежнему смогут отправлять вам зашифрованные письма, а вы будете не в состоянии их расшифровать. Нажмите кнопку «Generate Certificate». .

На этом этапе вам понадобится ввести пароль, который вы использовали при создании ключа. Нажмите кнопку «OK».

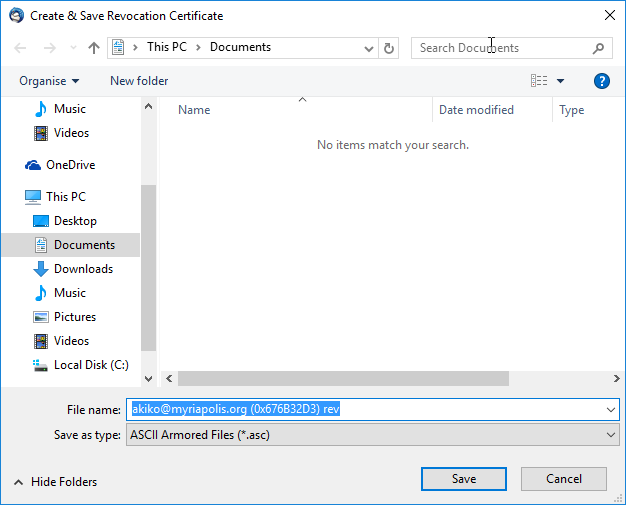

Откроется окно сохранения сертификата отзыва. Хотя вы можете сохранить файл и на компьютере, мы рекомендуем взять для этого USB-флешку, которую вы не будете использовать где-либо ещё и станете хранить в безопасном месте. Советуем не хранить сертификат отзыва на компьютере с ключами, чтобы избежать случайного отзыва. Лучше всего хранить этот файл на отдельном зашифрованном диске. Выберите носитель/папку для записи файла и нажмите кнопку «Save» .

Enigmail сообщит дополнительные данные о сохранении сертификата отзыва. Нажмите кнопку «OK».

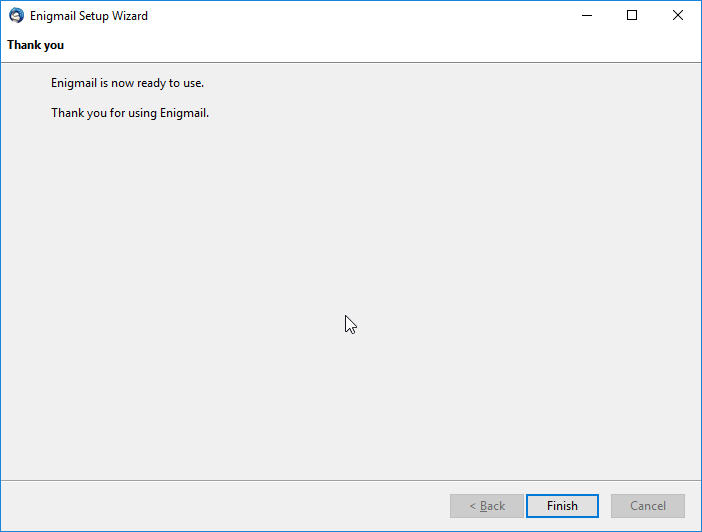

Вот и всё, что касалось создания открытого и закрытого ключей. Нажмите кнопку «Finish».

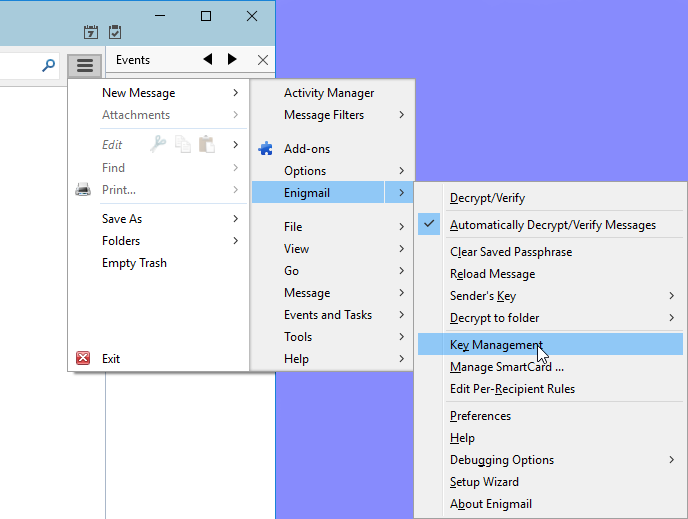

Дополнительные настройки

Отображение идентификаторов ключей

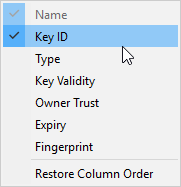

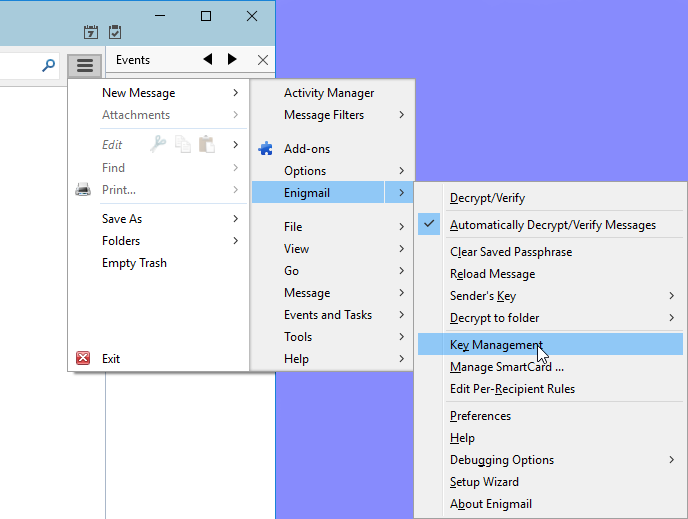

Следующие шаги совершенно необязательны, но могут быть полезны при использовании OpenPGP и Enigmail. Идентификатор ключа – небольшая часть отпечатка ключа, а отпечаток – лучший способ убедиться в достоверности открытого ключа. Изменив вид по умолчанию, мы сделаем отображение отпечатков более удобным. Нажмите кнопку настройки, затем «Enigmail» и «Key Management».

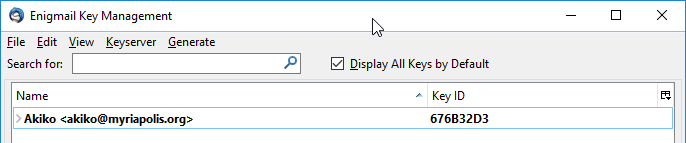

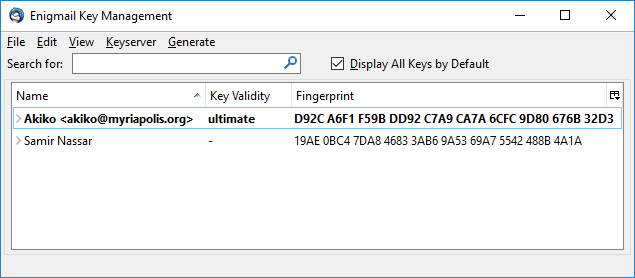

Откроется окно с двумя столбцами: «Name» и «Key ID».

Справа есть маленькая кнопка. Нажмите на неё, чтобы настроить столбцы. Снимите флажок в поле «Key ID» и активируйте опции «Fingerprint » и «Key Validity».

Теперь будут отображаться три столбца: «Name», «Key Validity», и «Fingerprint».

Поиск других пользователей PGP

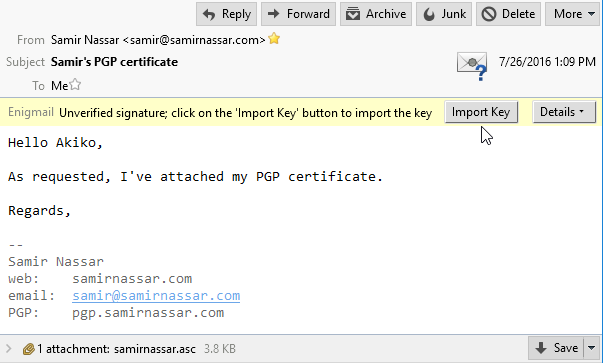

Получение открытого ключа по электронной почте

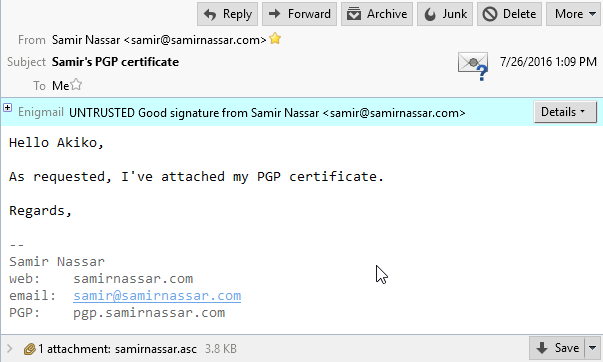

Вы можете получить открытый ключ как вложение электронной почты. Нажмите кнопку «Import Key » .

Откроется маленькое окошко импорта ключа. Нажмите кнопку «OK».

Нажмите кнопку «OK».

Если вы заново загрузите электронное письмо, вы увидите, что расположенная сверху панель изменилась.

Если вы снова откроете окно управления ключами Enigmail, то сможете проверить результат. Ваш ключ выделен PGP жирным шрифтом (потому что у вас есть и закрытый, и открытый ключи). Открытый ключ, который вы только что импортировали, не выделен жирным, потому что соответствующего закрытого ключа у вас нет.

Получение открытого ключа в виде файла

Открытый ключ часто можно получить, просто загрузив его с сайта или во время чата. Тогда, скорее всего, файл будет сохранён в папке «Downloads».

![]()

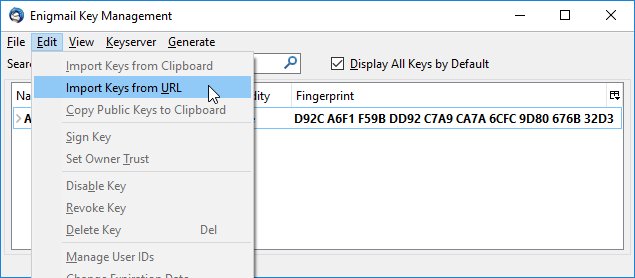

Откройте менеджер ключей Enigmail и выберите в меню «File» – «Import Keys from File».

Открытые ключи могут называться по-разному. У них могут быть и разные расширения, например, .asc, .pgp или.gpg.

Откроется окошко импорта. Нажмите кнопку «OK».

Появится новое окно, отображающее результат импорта. Нажмите кнопку «OK».

Получение открытого ключа при помощи ссылки

Можно загрузить открытый ключ при помощи URL-ссылки.

Откройте менеджер ключей и выберите в меню «Edit» – «Import Keys from URL».

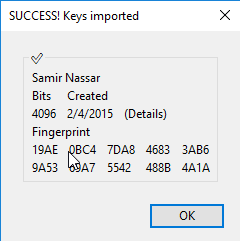

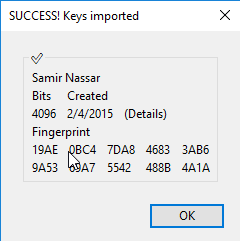

Появится окошко с запросом подтверждения импорта PGP-ключа. Нажмите кнопку «OK».

Появится новое окно, отображающее результат импорта. Нажмите кнопку «OK».

Получение открытого ключа с сервера ключей

Cерверы ключей – очень полезная возможность получать открытые ключи. Попробуйте поискать открытый ключ.

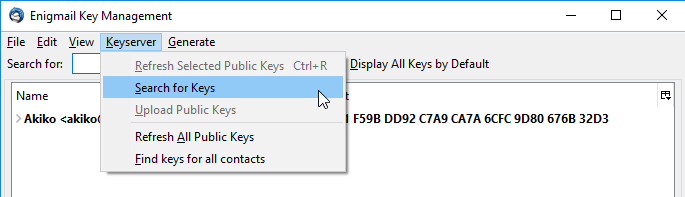

Откройте менеджер ключей, выберите в меню «Keyserver» – «Search for Keys» .

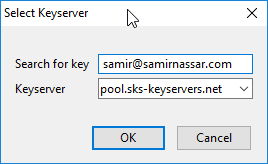

Откроется небольшое окно с полем поиска. Можно искать по полному или частичному адресу электронной почты или по имени. Попробуем найти ключи для адреса «[email protected] ». Нажмите кнопку «OK».

Появится окно побольше со многими опциями. Если прокрутите вниз, то увидите, что некоторые ключи выделены курсивом и серым цветом. Либо эти ключи были отозваны, либо их сроки действия истекли.

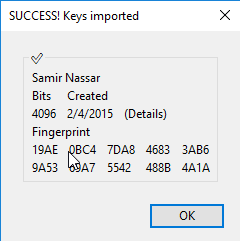

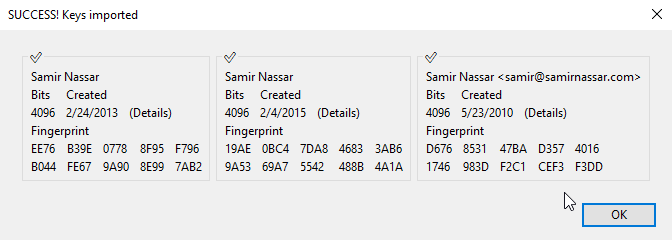

У Самира Нассара (Samir Nassar) есть несколько PGP-ключей и мы пока не знаем какой из них стоит выбрать. Один из ключей отозван. В этом случае нам есть смысл импортировать все ключи. Галочкой выберите ключи и нажмите кнопку «OK».

Откроется небольшое окно, в котором вас проинформируют об успешности ваших действий. Нажмите кнопку «OK»

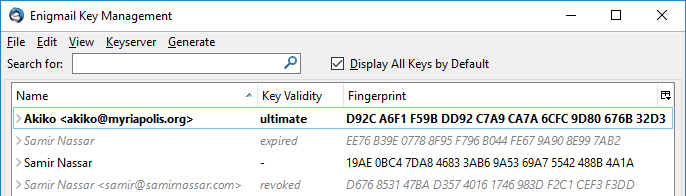

В менеджере ключей Enigmail появятся новые ключи:

Обратите внимание, что из трёх импортированных ключей у одного истёк срок действия, один был отозван и один является действительным в настоящее время.

Оповещение адресатов об использовании PGP

Итак, у вас есть PGP. Хорошо бы сообщить об этом другим. Тогда вы сможете обмениваться шифрованными письмами.

При использовании PGP электронное письмо шифруется не полностью: информация об отправителе и адресате, а также тема сообщения остаются незашифрованными! В существующих системах работы с электронной почтой нет возможности шифровать данные об отправителе и адресате. Mozilla Thunderbird с Enigmail дают простую возможность шифровать содержимое почты.

Давайте рассмотрим три способа оповещения людей о том, что вы используете PGP.

Оповещение людей об использовании PGP по электронной почте

Вы можете просто отправить другому человеку ваш открытый ключ по электронной почте как вложение.

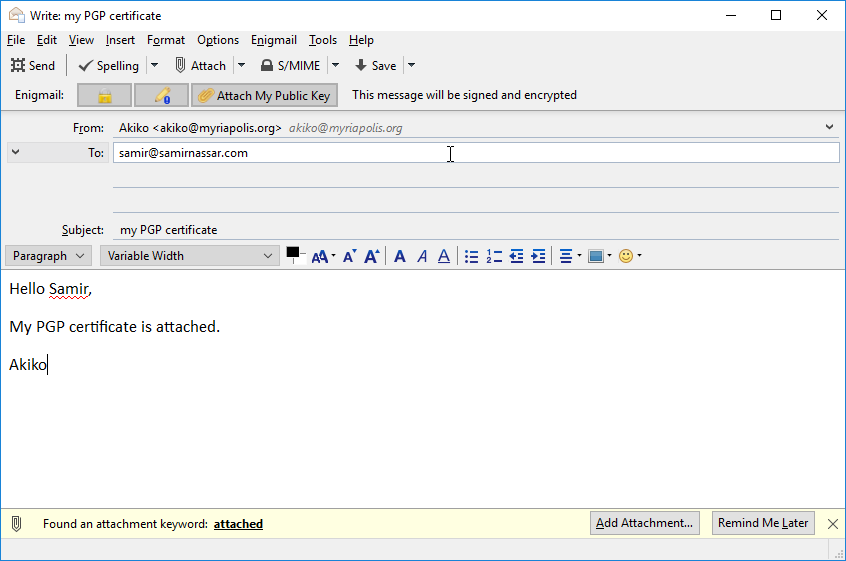

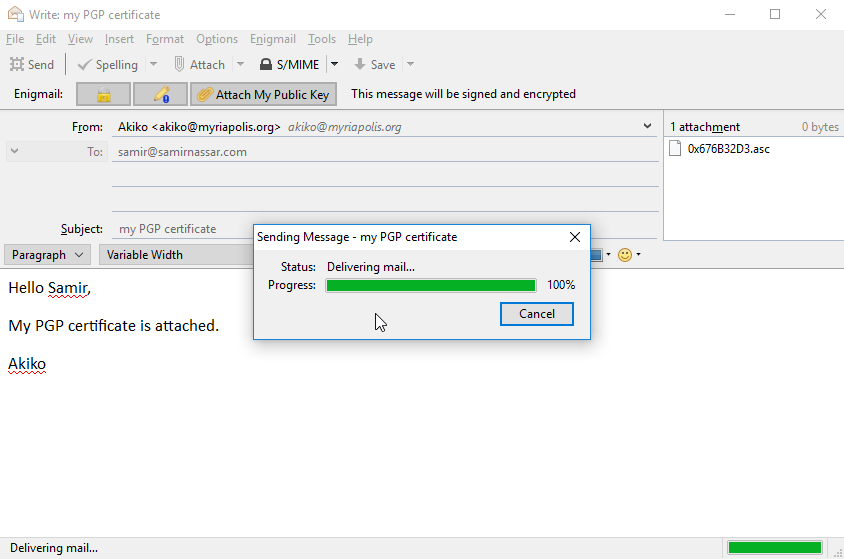

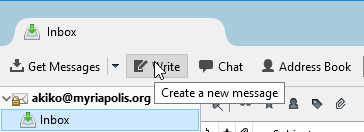

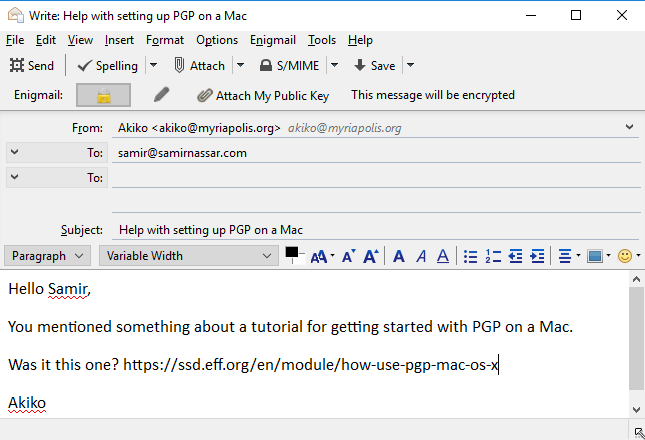

Нажмите кнопку «Write» в Mozilla Thunderbird.

Укажите адрес и тему письма, например, «Мой открытый ключ». Выберите в меню Enigmail опцию «Attach My Public Key ». Если вы уже импортировали PGP-ключ адресата, изображение замочка на панели Enigmail будет подсвечено. Вы можете также нажать кнопку с изображением карандаша, чтобы подписать электронное письмо. Цифровая подпись PGP позволит получателю убедиться, что именно вы отправили письмо и его содержимое не было изменено.

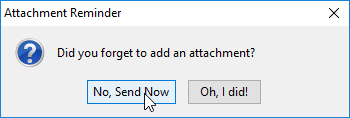

Появится окно с напоминанием о добавлении вложения. Это результат ошибки взаимодействия между Enigmail и Mozilla Thunderbird. Не беспокойтесь, ваш открытый ключ будет добавлен во вложение (см. ниже). Выберите «No, Send Now».

Оповещение людей об использовании PGP через веб-сайт

Если вы уже сообщили об этом по электронной почте, можете дополнительно разместить свой открытый ключ на веб-сайте. Загрузите файл на сервер и поставьте на него гиперссылку. В этом руководстве мы не станем вдаваться в подробности, как это сделать, но вы должны знать наверняка, как экспортировать ключ в виде файла для использования в будущем.

Нажмите кнопку настройки, затем «Enigmail» и «Key Management».

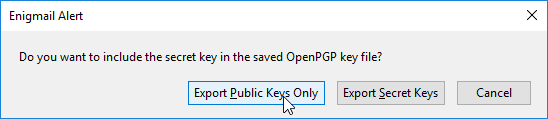

Выделите ключ жирным шрифтом, нажмите правую кнопку мыши для вызова контекстного меню и выберите «Export keys to file».

Появится небольшое окно с тремя кнопками. Нажмите кнопку «Export Public Keys Only».

Откроется окно сохранения файла. Чтобы легче найти его в будущем, есть смысл использовать папку «Documents». Теперь можете использовать этот файл по вашему усмотрению.

Осторожнее, не нажмите кнопку «Export Secret Keys». Экспорт закрытого ключа может дать злоумышленнику возможность притвориться вами (если ему удастся угадать ваш пароль).

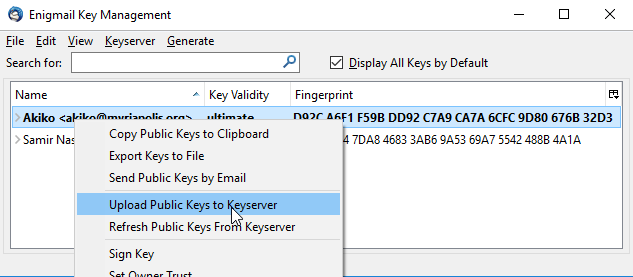

Загрузка ключей на сервер

Серверы ключей облегчают поиск и скачивание открытых ключей. Большинство современных серверов ключей синхронизируются друг с другом. Таким образом, если открытый ключ загружен на один сервер, он в конечном счёте появится на всех серверах.

Публикацию вашего открытого ключа на сервере ключей можно рассматривать как удобный способ дать людям знать, что у вас есть открытый ключ PGP. Но следует помнить о специфике работы серверов ключей: ключ, который загружен на сервер, не может быть впоследствии оттуда удалён. Вы можете только отозвать его.

После загрузки вашего открытого ключа на сервер все будут знать, что вы используете PGP. Удалить ключ с сервера не получится. Решите, насколько это приемлемо для вас.

Если вы решили загрузить открытый ключ на сервер ключей, вернитесь к окну «Key Management».

Правой кнопкой мыши выберите в меню «Keyserver» действие «Upload Public Keys».

Отправка почты, зашифрованной при помощи PGP

Отправим первое зашифрованное письмо.

В главном окне Mozilla Thunderbird нажмите кнопку «Write» . Откроется новое окно.

Напишите сообщение, а чтобы тест у нас получился, выберите адресата, чей открытый ключ у вас уже есть. Enigmail обнаружит ключ и автоматически зашифрует сообщение.

Обратите внимание: тема письма не будет зашифрована, поэтому для неё лучше выбрать что-нибудь безобидное.

После шифрования содержимое письма будет выглядеть по-другому. Например, текст преобразуется так:

Чтение почты, зашифрованной при помощи PGP -ключа

Отзыв PGP-ключа с помощью Enigmail

Срок действия PGP-ключей, созданных в программе Enigmail – пять лет. Если вы потеряете файлы с ключами, то рано или поздно люди попросят у вас новый открытый ключ.

Возможно, понадобиться прекратить действие ключа до этого срока. Например, если вы захотите создать новый, более сильный PGP-ключ. Самый простой способ отозвать свой PGP-ключ в Enigmail – использовать встроенный диспетчер ключей.

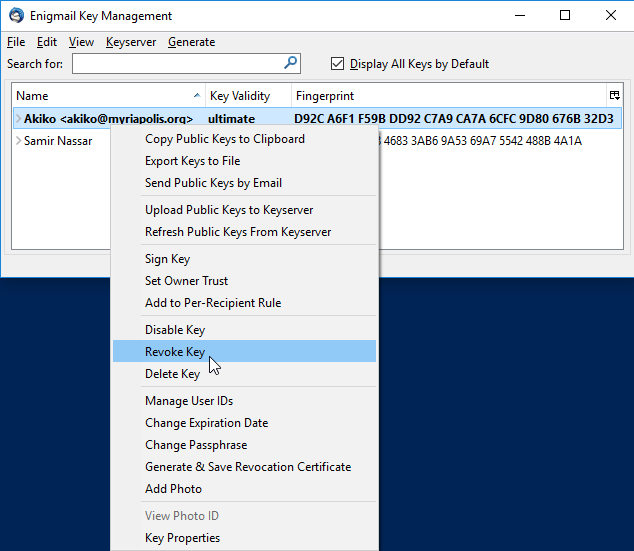

Нажмите правой кнопкой мыши на вашем PGP-ключе (выделен жирным шрифтом) и выберите опцию «Revoke Key ».

Откроется окно с информацией и запросом подтверждения. Нажмите кнопку «Revoke Key».

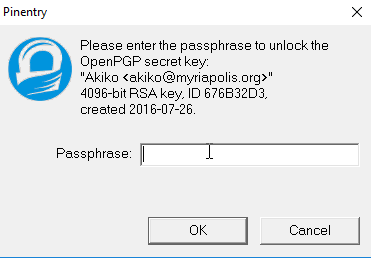

Появится окно для пароля. Введите пароль от PGP-ключа и нажмите кнопку «OK».

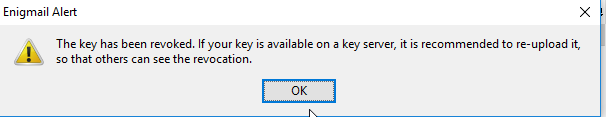

Появится окно с информацией, что всё в порядке. Нажмите кнопку «OK».

В окне менеджера ключей вы заметите изменения. Обратите внимание на ваш PGP-ключ: он стал серым и выделен курсивом.

Отзыв PGP-ключа с помощью сертификата отзыва

Как упоминалось ранее, у вас могут появиться причины отозвать собственный ключ до истечения его срока действия. У других людей тоже могут появиться веские причины, чтобы отозвать существующий ключ. В предыдущем разделе мы говорили о том, что Enigmail генерирует и импортирует сертификаты отзыва при использовании Менеджера ключей Enigmail для отзыва ключа.

Вы можете получить сертификат отзыва от друга в качестве уведомления о том, что ваш друг хочет отозвать свой ключ. Так как у вас уже есть сертификат отзыва, вы будете использовать его для отзыва своего ключа.

![]()

Войдите в менеджер ключей Enigmail и выберите в меню «File» опцию «Import Keys from File».

Откроется окно, в котором можно выбрать сертификат отзыва. Выберите файл и нажмите кнопку «Open».

Появится сообщение о том, что сертификат был успешно импортирован, а ключ – отозван. Нажмите кнопку «OK».

Вернитесь к менеджеру ключей. Вы увидите, что отозванный ключ стал серым и выделен курсивом.

Теперь у вас есть все необходимые инструменты. Попробуйте самостоятельно отправить письмо, зашифрованное при помощи PGP.

Портал о персональных компьютерах

Портал о персональных компьютерах